|

Web ЗўЮёЦїЃЈвВБЛГЦЮЊ HTTP ЗўЮёЦїЃЉЪЧдкЭјТчжаНЋФкШнЃЈзюЮЊГЃМћЕФЪЧЭјвГЃЌЕЋвВжЇГжЦфЫћРраЭЕФЮФМўЃЉНјааДІРэВЂДЋЕнИјПЭЛЇЖЫЕФЗўЮёЁЃ FTP ЗўЮёЦїЪЧзюЮЊЙХРЯЧвзюГЃЪЙгУЕФзЪдДжЎвЛЃЈМДБуЕННёЬьвВЪЧетбљЃЉЃЌдкЩэЗнШЯжЄВЛЪЧБиаыЕФЧщПіЯТЃЌЫќПЩЭЈЙ§ПЭЛЇЖЫдквЛИіЭјТчЗУЮЪЮФМўЃЌвђЮЊ FTP ЪЙгУУЛгаМгУмЕФгУЛЇУћКЭУмТыЃЌЫљвдгааЉЧщПіЯТВЛашвЊбщжЄвВааЁЃ дк RHEL 7 жаПЩгУЕФ web ЗўЮёЦїЪЧАцБОКХЮЊ 2.4 ЕФ Apache HTTP ЗўЮёЦїЁЃжСгк FTP ЗўЮёЦїЃЌЮвУЧНЋЪЙгУ Very Secure Ftp Daemon (гжУћ vsftpd) РДНЈСЂгУ TLS МгЙЬЕФСЌНгЁЃ

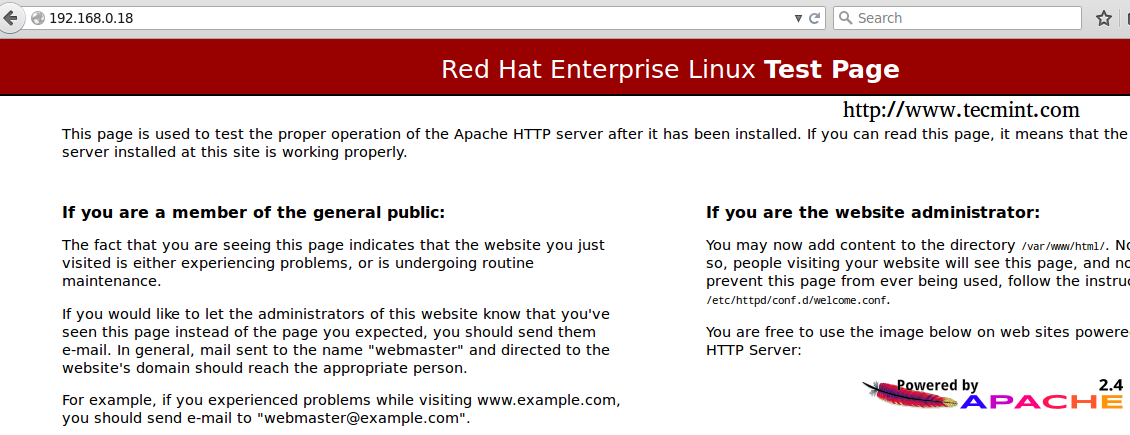

RHCSA: АВзАЃЌХфжУМАМгЙЬ Apache КЭ FTP ЗўЮёЦї – Part 9 дкетЦЊЮФеТжаЃЌЮвУЧНЋНтЪЭШчКЮдк RHEL 7 жаАВзАЁЂХфжУКЭМгЙЬ web КЭ FTP ЗўЮёЦїЁЃ АВзА Apache КЭ FTP ЗўЮёЦїдкБОжИЕМжаЃЌЮвУЧНЋЪЙгУвЛИіОВЬЌ IP ЕижЗЮЊ 192.168.0.18/24 ЕФ RHEL 7 ЗўЮёЦїЁЃЮЊСЫАВзА Apache КЭ VSFTPDЃЌдЫааЯТУцЕФУќСюЃК

ЕБАВзАЭъГЩКѓЃЌетСНИіЗўЮёдкПЊЪМЪБЪЧФЌШЯБЛНћгУЕФЃЌЫљвдЮвУЧашвЊднЪБЪжЖЏПЊЦєЫќУЧВЂШУЫќУЧдкЯТвЛДЮЦєЖЏЪБздЖЏЕиПЊЦєЫќУЧЃК

СэЭтЃЌЮвУЧБиаыДђПЊ 80 КЭ 21 ЖЫПкЃЌЫќУЧЗжБ№ЪЧ web КЭ ftp ЪиЛЄНјГЬМрЬ§ЕФЖЫПкЃЌЮЊЕФЪЧдЪаэДгЭтУцЗУЮЪетаЉЗўЮёЃК

ЮЊСЫШЗШЯ web ЗўЮёЙЄзїе§ГЃЃЌДђПЊФуЕФфЏРРЦїВЂЪфШыЗўЮёЦїЕФ IPЃЌдђФугІИУПЩвдПДЕНШчЯТЕФВтЪдвГУцЃК

ШЗШЯ Apache Web ЗўЮёЦї Ждгк ftp ЗўЮёЦїЃЌдкШЗБЃЫќШчЦкЭћжаЕФФЧбљЙЄзїжЎЧАЃЌЮвУЧБиаыНјвЛВНЕиХфжУЫќЃЌЮвУЧНЋдкМИЗжжгКѓРДзіетМўЪТЁЃ ХфжУВЂМгЙЬ Apache Web ЗўЮёЦї

Apache ЕФжївЊХфжУЮФМўЮЛгк ОЁЙмФЌШЯЕФХфжУЖдгкДѓЖрЪ§ЕФЧщаЮЖМЙЛгУСЫЃЌЕЋЪьЯЄдк ЙйЗНЮФЕЕ жаНщЩмЕФЫљгаПЩгУбЁЯюЪЧвЛИіВЛДэЕФжївтЁЃ ЭЌЭљГЃвЛбљЃЌдкБрМжїХфжУЮФМўЧАЯШзівЛИіБИЗнЃК

ШЛКѓгУФужгАЎЕФЮФБОБрМЦїДђПЊЫќЃЌВЂВщевЯТУцетаЉБфСПЃК

АВШЋДыЪЉЕФЕквЛВННЋАќКЌДДНЈвЛИіЬиЖЈЕФгУЛЇКЭзщЃЈШч tecmint/tecmintЃЉРДдЫаа web ЗўЮёЦїЃЌвдМАИќИФФЌШЯЕФЖЫПкЮЊвЛИіИќИпЕФЖЫПкЃЈдкетИіР§згжаЮЊ 9000ЃЉ ЃЈLCTT вызЂЃКШчЙћФуЕФ Web ЗўЮёЦїЖдЭтЙЋПЊЬсЙЉЗўЮёЃЌдђВЛНЈвщаоИФЮЊЗЧФЌШЯЖЫПкЁЃЃЉЃК

ФуПЩвдЪЙгУЯТУцЕФУќСюРДВтЪдХфжУЮФМўЃК

МйШчвЛЧа OKЃЌНгзХжиЦє web ЗўЮёЦїЁЃ

ВЂБ№ЭќСЫдкЗРЛ№ЧНжаПЊЦєаТЕФЖЫПкЃЈВЂНћгУОЩЕФЖЫПкЃЉЃК

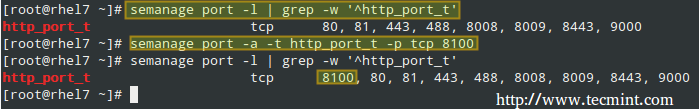

ЧызЂвтЃЌгЩгк SELinux ВпТдЃЌФужЛФмИјИј web ЗўЮёЦїЪЙгУШчЯТУќСюЫљЗЕЛиЕФЖЫПкЁЃ

МйШчФуЯыШУ httpd ЗўЮёЪЙгУСэвЛИіЖЫПкЃЈШч TCP ЖЫПк 8100ЃЉЃЌФуБиаыНЋЫќМгЕН SELinux ЕФЖЫПкЩЯЯТЮФЃК

ЬэМг Apache ЖЫПкЕН SELinux ВпТд ЮЊСЫНјвЛВНМгЙЬФуАВзАЕФ ApacheЃЌЧызёбвдЯТВНжшЃК

ЯждкЃЌФувбОзіКУСЫДг ХфжУВЂМгЙЬ FTP ЗўЮёЦї

КЭ Apache ЕФЧщаЮРрЫЦЃЌ Vsftpd ЕФжїХфжУЮФМў дкЮвУЧЕФЪОР§жаЃЌЪЙгУСЫетаЉжИСюЃК

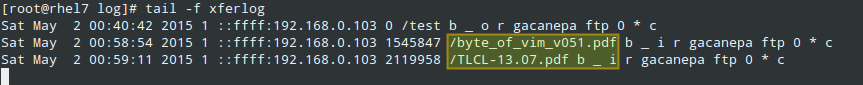

ЭЈЙ§ЪЙгУ зюКѓЃЌЮЊСЫШУ ftp ФмЙЛдкгУЛЇЕФМвФПТМжаЖСШЁЮФМўЃЌЩшжУШчЯТЕФ SELinux ВМЖћжЕЃК

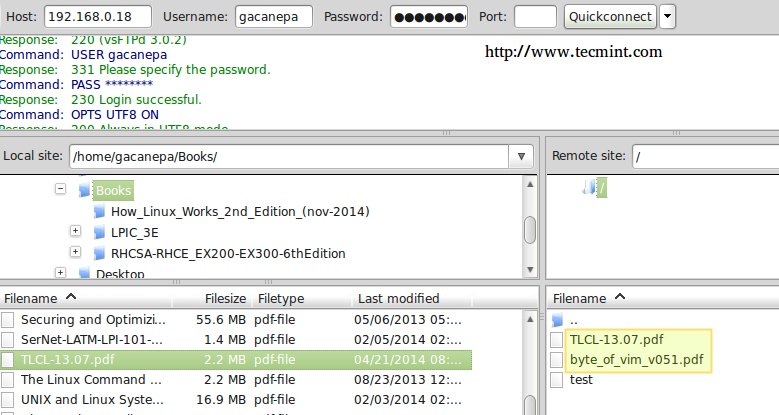

ЯждкЃЌФуПЩвдЪЙгУвЛИіПЭЛЇЖЫР§Шч Filezilla РДСЌНгвЛИі ftp ЗўЮёЦїЃК

ВщПД FTP СЌНг

зЂвтЃЌ

МрЪг FTP ЕФЯТдиКЭЩЯДЋЧщПі СэЭтЧыВЮПМЃК дк Linux ЯЕЭГжаЪЙгУ Trickle РДЯожЦгІгУЪЙгУЕФ FTP ЭјТчДјПэ змНсдкБОНЬГЬжаЃЌЮвУЧНтЪЭСЫШчКЮЩшжУ web КЭ ftp ЗўЮёЦїЁЃгЩгкетИіжїЬтЕФЙуЗКадЃЌКИЧетаЉЛАЬтЕФЫљгаЗНУцЪЧВЛПЩФмЕФЃЈШчащФтжїЛњЃЉЁЃвђДЫЃЌЮвЭЦМіФувВдФЖСетИіЭјеОжагаЙи Apache ЕФЦфЫћзПдНЕФЮФеТЁЃ (д№ШЮБрМЃКIT) |