|

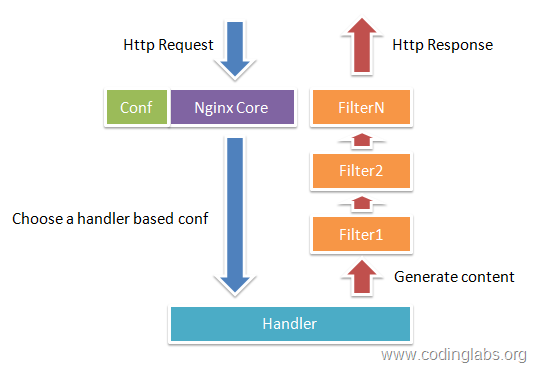

1. NginxΒΡΡΘΩι”κΙΛΉς‘≠άμ Nginx”…ΡΎΚΥΚΆΡΘΩιΉι≥…Θ§Τδ÷–Θ§ΡΎΚΥΒΡ…ηΦΤΖ«≥ΘΈΔ–ΓΚΆΦρΫύΘ§Άξ≥…ΒΡΙΛΉς“≤Ζ«≥ΘΦρΒΞΘ§ΫωΫωΆ®Ιΐ≤ι’“≈δ÷ΟΈΡΦΰΫΪΩΆΜßΕΥ«κ«σ”≥…δΒΫ“ΜΗωlocation blockΘ®location «Nginx≈δ÷Ο÷–ΒΡ“ΜΗω÷ΗΝνΘ§”Ο”ΎURLΤΞ≈δΘ©Θ§Εχ‘Ύ’βΗωlocation÷–Υυ≈δ÷ΟΒΡΟΩΗω÷ΗΝνΫΪΜαΤτΕ·≤ΜΆ§ΒΡΡΘΩι»ΞΆξ≥…œύ”ΠΒΡΙΛΉςΓΘ NginxΒΡΡΘΩι¥”ΫαΙΙ…œΖ÷ΈΣΚΥ–ΡΡΘΩιΓΔΜυ¥ΓΡΘΩιΚΆΒΎ»ΐΖΫΡΘΩιΘΚ ΚΥ–ΡΡΘΩιΘΚHTTPΡΘΩιΓΔEVENTΡΘΩιΚΆMAILΡΘΩι Μυ¥ΓΡΘΩιΘΚHTTP AccessΡΘΩιΓΔHTTP FastCGIΡΘΩιΓΔHTTP ProxyΡΘΩιΚΆHTTP RewriteΡΘΩιΘ§ ΒΎ»ΐΖΫΡΘΩιΘΚHTTP Upstream Request HashΡΘΩιΓΔNoticeΡΘΩιΚΆHTTP Access KeyΡΘΩιΓΘ ”ΟΜßΗυΨίΉ‘ΦΚΒΡ–η“ΣΩΣΖΔΒΡΡΘΩιΕΦ τ”ΎΒΎ»ΐΖΫΡΘΩιΓΘ’ΐ «”–ΝΥ’βΟ¥ΕύΡΘΩιΒΡ÷ß≥≈Θ§NginxΒΡΙΠΡή≤≈Μα»γ¥Υ«Ω¥σΓΘ NginxΒΡΡΘΩι¥”ΙΠΡή…œΖ÷ΈΣ»γœ¬»ΐάύΓΘ HandlersΘ®¥ΠάμΤςΡΘΩιΘ©ΓΘ¥ΥάύΡΘΩι÷±Ϋ”¥Πάμ«κ«σΘ§≤ΔΫχ–– δ≥ωΡΎ»ίΚΆ–όΗΡheaders–≈œΔΒ»≤ΌΉςΓΘHandlers¥ΠάμΤςΡΘΩι“ΜΑψ÷ΜΡή”–“ΜΗωΓΘ Filters Θ®Ιΐ¬ΥΤςΡΘΩιΘ©ΓΘ¥ΥάύΡΘΩι÷ς“ΣΕ‘ΤδΥϊ¥ΠάμΤςΡΘΩι δ≥ωΒΡΡΎ»ίΫχ–––όΗΡ≤ΌΉςΘ§ΉνΚσ”…Nginx δ≥ωΓΘ Proxies Θ®¥ζάμάύΡΘΩιΘ©ΓΘ¥ΥάύΡΘΩι «NginxΒΡHTTP Upstream÷°άύΒΡΡΘΩιΘ§’β–©ΡΘΩι÷ς“Σ”κΚσΕΥ“Μ–©ΖΰΈώ±»»γFastCGIΒ»Ϋχ––ΫΜΜΞΘ§ Βœ÷ΖΰΈώ¥ζάμΚΆΗΚ‘ΊΨυΚβΒ»ΙΠΡήΓΘ ΆΦ1-1’Ι ΨΝΥNginxΡΘΩι≥ΘΙφΒΡHTTP«κ«σΚΆœλ”ΠΒΡΙΐ≥ΧΓΘ

ΆΦ1-1’Ι ΨΝΥNginxΡΘΩι≥ΘΙφΒΡHTTP«κ«σΚΆœλ”ΠΒΡΙΐ≥ΧΓΘ Nginx±Ψ…μΉωΒΡΙΛΉς ΒΦ Κή…ΌΘ§Β±ΥϋΫ”ΒΫ“ΜΗωHTTP«κ«σ ±Θ§ΥϋΫωΫω «Ά®Ιΐ≤ι’“≈δ÷ΟΈΡΦΰΫΪ¥Υ¥Έ«κ«σ”≥…δΒΫ“ΜΗωlocation blockΘ§Εχ¥Υlocation÷–Υυ≈δ÷ΟΒΡΗςΗω÷ΗΝν‘ρΜαΤτΕ·≤ΜΆ§ΒΡΡΘΩι»ΞΆξ≥…ΙΛΉςΘ§“ρ¥ΥΡΘΩιΩ…“‘Ω¥ΉωNginx’φ’ΐΒΡάΆΕ·ΙΛΉς’ΏΓΘΆ®≥Θ“ΜΗωlocation÷–ΒΡ÷ΗΝνΜα…φΦΑ“ΜΗωhandlerΡΘΩιΚΆΕύΗωfilterΡΘΩιΘ®Β±»ΜΘ§ΕύΗωlocationΩ…“‘Η¥”ΟΆ§“ΜΗωΡΘΩιΘ©ΓΘhandlerΡΘΩιΗΚ‘π¥Πάμ«κ«σΘ§Άξ≥…œλ”ΠΡΎ»ίΒΡ…ζ≥…Θ§ΕχfilterΡΘΩιΕ‘œλ”ΠΡΎ»ίΫχ––¥ΠάμΓΘ NginxΒΡΡΘΩι÷±Ϋ”±Μ±ύ“κΫχNginxΘ§“ρ¥Υ τ”ΎΨ≤Χ§±ύ“κΖΫ ΫΓΘΤτΕ·NginxΚσΘ§NginxΒΡΡΘΩι±ΜΉ‘Ε·Φ”‘ΊΘ§≤ΜœώApacheΘ§ Ήœ»ΫΪΡΘΩι±ύ“κΈΣ“ΜΗωsoΈΡΦΰΘ§»ΜΚσ‘Ύ≈δ÷ΟΈΡΦΰ÷–÷ΗΕ® «ΖώΫχ––Φ”‘ΊΓΘ‘ΎΫβΈω≈δ÷ΟΈΡΦΰ ±Θ§NginxΒΡΟΩΗωΡΘΩιΕΦ”–Ω…Ρή»Ξ¥ΠάμΡ≥Ηω«κ«σΘ§ΒΪ «Ά§“ΜΗω¥Πάμ«κ«σ÷ΜΡή”…“ΜΗωΡΘΩιά¥Άξ≥…ΓΘ ‘ΎΙΛΉςΖΫ Ϋ…œΘ§NginxΖ÷ΈΣΒΞΙΛΉςΫχ≥ΧΚΆΕύΙΛΉςΫχ≥ΧΝΫ÷÷ΡΘ ΫΓΘ‘ΎΒΞΙΛΉςΫχ≥ΧΡΘ Ϋœ¬Θ§≥ΐ÷ςΫχ≥ΧΆβΘ§ΜΙ”–“ΜΗωΙΛΉςΫχ≥ΧΘ§ΙΛΉςΫχ≥Χ «ΒΞœΏ≥ΧΒΡΘΜ‘ΎΕύΙΛΉςΫχ≥ΧΡΘ Ϋœ¬Θ§ΟΩΗωΙΛΉςΫχ≥ΧΑϋΚ§ΕύΗωœΏ≥ΧΓΘNginxΡ§»œΈΣΒΞΙΛΉςΫχ≥ΧΡΘ ΫΓΘ

2. Nginx+FastCGI‘Υ––‘≠άμ

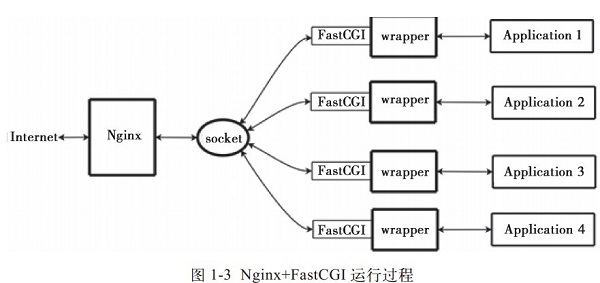

1ΓΔ ≤Ο¥ « FastCGIFastCGI «“ΜΗωΩ……λΥθΒΊΓΔΗΏΥΌΒΊ‘ΎHTTP serverΚΆΕ·Χ§Ϋ≈±Ψ”ο―‘ΦδΆ®–≈ΒΡΫ”ΩΎΓΘΕύ ΐΝς––ΒΡHTTP serverΕΦ÷ß≥÷FastCGIΘ§Αϋά®ApacheΓΔNginxΚΆlighttpdΒ»ΓΘΆ§ ±Θ§FastCGI“≤±Μ–μΕύΫ≈±Ψ”ο―‘÷ß≥÷Θ§Τδ÷–ΨΆ”–PHPΓΘ FastCGI «¥”CGIΖΔ’ΙΗΡΫχΕχά¥ΒΡΓΘ¥ΪΆ≥CGIΫ”ΩΎΖΫ ΫΒΡ÷ς“Σ»±Βψ «–‘ΡήΚή≤νΘ§“ρΈΣΟΩ¥ΈHTTPΖΰΈώΤς”ωΒΫΕ·Χ§≥Χ–ρ ±ΕΦ–η“Σ÷Ί–¬ΤτΕ·Ϋ≈±ΨΫβΈωΤςά¥÷¥––ΫβΈωΘ§»ΜΚσΫΪΫαΙϊΖΒΜΊΗχHTTPΖΰΈώΤςΓΘ’β‘Ύ¥ΠάμΗΏ≤ΔΖΔΖΟΈ ±ΦΗΚθ «≤ΜΩ…”ΟΒΡΓΘΝμΆβ¥ΪΆ≥ΒΡCGIΫ”ΩΎΖΫ ΫΑ≤»Ϊ–‘“≤Κή≤νΘ§œ÷‘Ύ“―Ψ≠Κή…Ό Ι”ΟΝΥΓΘ FastCGIΫ”ΩΎΖΫ Ϋ≤…”ΟC/SΫαΙΙΘ§Ω…“‘ΫΪHTTPΖΰΈώΤςΚΆΫ≈±ΨΫβΈωΖΰΈώΤςΖ÷ΩΣΘ§Ά§ ±‘ΎΫ≈±ΨΫβΈωΖΰΈώΤς…œΤτΕ·“ΜΗωΜρ’ΏΕύΗωΫ≈±ΨΫβΈω ΊΜΛΫχ≥ΧΓΘΒ±HTTPΖΰΈώΤςΟΩ¥Έ”ωΒΫΕ·Χ§≥Χ–ρ ±Θ§Ω…“‘ΫΪΤδ÷±Ϋ”ΫΜΗΕΗχFastCGIΫχ≥Χά¥÷¥––Θ§»ΜΚσΫΪΒΟΒΫΒΡΫαΙϊΖΒΜΊΗχδ·άάΤςΓΘ’β÷÷ΖΫ ΫΩ…“‘»ΟHTTPΖΰΈώΤςΉ®“ΜΒΊ¥ΠάμΨ≤Χ§«κ«σΜρ’ΏΫΪΕ·Χ§Ϋ≈±ΨΖΰΈώΤςΒΡΫαΙϊΖΒΜΊΗχΩΆΜßΕΥΘ§’β‘ΎΚή¥σ≥ΧΕ»…œΧαΗΏΝΥ’ϊΗω”Π”ΟœΒΆ≥ΒΡ–‘ΡήΓΘ 2ΓΔNginx+FastCGI‘Υ––‘≠άμNginx≤Μ÷ß≥÷Ε‘Άβ≤Ω≥Χ–ρΒΡ÷±Ϋ”Βς”ΟΜρ’ΏΫβΈωΘ§Υυ”–ΒΡΆβ≤Ω≥Χ–ρΘ®Αϋά®PHPΘ©±Ί–κΆ®ΙΐFastCGIΫ”ΩΎά¥Βς”ΟΓΘFastCGIΫ”ΩΎ‘ΎLinuxœ¬ «socketΘ®’βΗωsocketΩ…“‘ «ΈΡΦΰsocketΘ§“≤Ω…“‘ «ip socketΘ©ΓΘ wrapperΘΚΈΣΝΥΒς”ΟCGI≥Χ–ρΘ§ΜΙ–η“Σ“ΜΗωFastCGIΒΡwrapperΘ®wrapperΩ…“‘άμΫβΈΣ”Ο”ΎΤτΕ·Νμ“ΜΗω≥Χ–ρΒΡ≥Χ–ρΘ©Θ§’βΗωwrapperΑσΕ®‘ΎΡ≥ΗωΙΧΕ®socket…œΘ§»γΕΥΩΎΜρ’ΏΈΡΦΰsocketΓΘΒ±NginxΫΪCGI«κ«σΖΔΥΆΗχ’βΗωsocketΒΡ ±ΚρΘ§Ά®ΙΐFastCGIΫ”ΩΎΘ§wrapperΫ” ’ΒΫ«κ«σΘ§»ΜΚσFork(≈……ζΘ©≥ω“ΜΗω–¬ΒΡœΏ≥ΧΘ§’βΗωœΏ≥ΧΒς”ΟΫβ ΆΤςΜρ’ΏΆβ≤Ω≥Χ–ρ¥ΠάμΫ≈±Ψ≤ΔΕΝ»ΓΖΒΜΊ ΐΨίΘΜΫ”Ή≈Θ§wrapper‘ΌΫΪΖΒΜΊΒΡ ΐΨίΆ®ΙΐFastCGIΫ”ΩΎΘ§―ΊΉ≈ΙΧΕ®ΒΡsocket¥ΪΒίΗχNginxΘΜΉνΚσΘ§NginxΫΪΖΒΜΊΒΡ ΐΨίΘ®html“≥ΟφΜρ’ΏΆΦΤ§Θ©ΖΔΥΆΗχΩΆΜßΕΥΓΘ’βΨΆ «Nginx+FastCGIΒΡ’ϊΗω‘ΥΉςΙΐ≥ΧΘ§»γΆΦ1-3Υυ ΨΓΘ

Υυ“‘Θ§Έ“Ο« Ήœ»–η“Σ“ΜΗωwrapperΘ§’βΗωwrapper–η“ΣΆξ≥…ΒΡΙΛΉςΘΚ

3ΓΔspawn-fcgi”κPHP-FPMFastCGIΫ”ΩΎΖΫ Ϋ‘ΎΫ≈±ΨΫβΈωΖΰΈώΤς…œΤτΕ·“ΜΗωΜρ’ΏΕύΗω ΊΜΛΫχ≥ΧΕ‘Ε·Χ§Ϋ≈±ΨΫχ––ΫβΈωΘ§’β–©Ϋχ≥ΧΨΆ «FastCGIΫχ≥ΧΙήάμΤςΘ§Μρ’Ώ≥ΤΈΣFastCGI“ΐ«φΓΘ spawn-fcgi”κPHP-FPMΨΆ «÷ß≥÷PHPΒΡΝΫΗωFastCGIΫχ≥ΧΙήάμΤςΓΘ“ρ¥ΥHTTPServerΆξ»ΪΫβΖ≈≥ωά¥Θ§Ω…“‘ΗϋΚΟΒΊΫχ––œλ”ΠΚΆ≤ΔΖΔ¥ΠάμΓΘspawn-fcgi”κPHP-FPMΒΡ“λΆ§ΘΚ 1Θ©spawn-fcgi «HTTPΖΰΈώΤςlighttpdΒΡ“Μ≤ΩΖ÷Θ§ΡΩ«Α“―Ψ≠ΕάΝΔ≥…ΈΣ“ΜΗωœνΡΩΘ§“ΜΑψ”κlighttpd≈δΚœ Ι”Οά¥÷ß≥÷PHPΓΘΒΪ «ligttpdΒΡspwan-fcgi‘ΎΗΏ≤ΔΖΔΖΟΈ ΒΡ ±ΚρΘ§Μα≥ωœ÷ΡΎ¥φ–Ι¬©…θ÷ΝΉ‘Ε·÷ΊΤτFastCGIΒΡΈ ΧβΓΘΦ¥ΘΚPHPΫ≈±Ψ¥ΠάμΤςΒ±ΜζΘ§’βΗω ±Κρ»γΙϊ”ΟΜßΖΟΈ ΒΡΜΑΘ§Ω…ΡήΨΆΜα≥ωœ÷ΑΉ“≥(Φ¥PHP≤ΜΡή±ΜΫβΈωΜρ’Ώ≥ω¥μ)ΓΘ

2Θ©Nginx «Ηω«αΝΩΦΕΒΡHTTP serverΘ§±Ί–κΫη÷ζΒΎ»ΐΖΫΒΡFastCGI¥ΠάμΤς≤≈Ω…“‘Ε‘PHPΫχ––ΫβΈωΘ§“ρ¥ΥΤδ Β’β―υΩ¥ά¥nginx «Ζ«≥ΘΝιΜνΒΡΘ§ΥϋΩ…“‘ΚΆ»ΈΚΈΒΎ»ΐΖΫΧαΙ©ΫβΈωΒΡ¥ΠάμΤς Βœ÷Ν§Ϋ”¥”Εχ Βœ÷Ε‘PHPΒΡΫβΈω(‘Ύnginx.conf÷–Κή»ί“Ή…η÷Ο)ΓΘnginx“≤Ω…“‘ Ι”Οspwan-fcgi(–η“Σ“ΜΆ§Α≤ΉΑlighttpdΘ§ΒΪ «–η“ΣΈΣnginx±ήΩΣΕΥΩΎΘ§“Μ–©Ϋœ‘γΒΡblog”–’βΖΫΟφΑ≤ΉΑΒΡΫΧ≥Χ)Θ§ΒΪ «”…”Ύspawn-fcgiΨΏ”–…œΟφΥυ ωΒΡ”ΟΜß÷πΫΞΖΔœ÷ΒΡ»±œίΘ§œ÷‘Ύ¬ΐ¬ΐΦθ…Ό”Οnginx+spawn-fcgiΉιΚœΝΥΓΘ

”…”Ύspawn-fcgiΒΡ»±œίΘ§œ÷‘Ύ≥ωœ÷ΝΥΒΎ»ΐΖΫ(ΡΩ«Α“―Ψ≠Φ”»κΒΫPHP core÷–)ΒΡPHPΒΡFastCGI¥ΠάμΤςPHP-FPMΘ§ΥϋΚΆspawn-fcgi±»ΫœΤπά¥”–»γœ¬”≈ΒψΘΚ ”…”ΎΥϋ «ΉςΈΣPHPΒΡpatch≤ΙΕΓά¥ΩΣΖΔΒΡΘ§Α≤ΉΑΒΡ ±Κρ–η“ΣΚΆphp‘¥¬κ“ΜΤπ±ύ“κΘ§“≤ΨΆ «ΥΒ±ύ“κΒΫphp core÷–ΝΥΘ§“ρ¥Υ‘Ύ–‘ΡήΖΫΟφ“Σ”≈–ψ“Μ–©ΘΜ Ά§ ±Υϋ‘Ύ¥ΠάμΗΏ≤ΔΖΔΖΫΟφ“≤”≈”Ύspawn-fcgiΘ§÷Ν…Ό≤ΜΜαΉ‘Ε·÷ΊΤτfastcgi¥ΠάμΤςΓΘ“ρ¥ΥΘ§ΆΤΦω Ι”ΟNginx+PHP/PHP-FPM’βΗωΉιΚœΕ‘PHPΫχ––ΫβΈωΓΘ

œύΕ‘Spawn-FCGIΘ§PHP-FPM‘ΎCPUΚΆΡΎ¥φΖΫΟφΒΡΩΊ÷ΤΕΦΗϋ Λ“Μ≥οΘ§Εχ«“«Α’ΏΚή»ί“Ή±άάΘΘ§±Ί–κ”ΟcrontabΫχ––ΦύΩΊΘ§ΕχPHP-FPM‘ρΟΜ”–’β÷÷Ζ≥Ρ’ΓΘ

FastCGI ΒΡ÷ς“Σ”≈Βψ «Α―Ε·Χ§”ο―‘ΚΆHTTP ServerΖ÷άκΩΣά¥Θ§Υυ“‘Nginx”κPHP/PHP-FPMΨ≠≥Θ±Μ≤Ω π‘Ύ≤ΜΆ§ΒΡΖΰΈώΤς…œΘ§“‘Ζ÷ΒΘ«ΑΕΥNginxΖΰΈώΤςΒΡ―ΙΝΠΘ§ ΙNginxΉ®“Μ¥ΠάμΨ≤Χ§«κ«σΚΆΉΣΖΔΕ·Χ§«κ«σΘ§ΕχPHP/PHP-FPMΖΰΈώΤςΉ®“ΜΫβΈωPHPΕ·Χ§«κ«σΓΘ 4ΓΔNginx+PHP-FPMPHP-FPM «ΙήάμFastCGIΒΡ“ΜΗωΙήάμΤςΘ§ΥϋΉςΈΣPHPΒΡ≤εΦΰ¥φ‘ΎΘ§‘ΎΑ≤ΉΑPHP“Σœκ Ι”ΟPHP-FPM ±‘ΎάœphpΒΡάœΑφ±ΨΘ®php5.3.3÷°«ΑΘ©ΨΆ–η“ΣΑ―PHP-FPM“‘≤ΙΕΓΒΡ–Έ ΫΑ≤ΉΑΒΫPHP÷–Θ§Εχ«“PHP“Σ”κPHP-FPMΑφ±Ψ“Μ÷¬Θ§’β «±Ί–κΒΡΘ©

ΓΓ PHP-FPMΤδ Β «PHP‘¥¥ζ¬κΒΡ“ΜΗω≤ΙΕΓΘ§÷Φ‘ΎΫΪFastCGIΫχ≥ΧΙήάμ’ϊΚœΫχPHPΑϋ÷–ΓΘ±Ί–κΫΪΥϋpatchΒΫΡψΒΡPHP‘¥¥ζ¬κ÷–Θ§‘Ύ±ύ“κΑ≤ΉΑPHPΚσ≤≈Ω…“‘ Ι”ΟΓΘ fastcgi“―Ψ≠‘Ύphp5.3.5ΒΡcore÷–ΝΥΘ§≤Μ±Ί‘Ύconfigure ±ΧμΦ” --enable-fastcgiΝΥΓΘάœΑφ±Ψ»γphp5.2ΒΡ–η“ΣΦ”¥ΥœνΓΘ Β±Έ“Ο«Α≤ΉΑNginxΚΆPHP-FPMΆξΚσΘ§≈δ÷Ο–≈œΔΘΚ

PHP-FPMΒΡΡ§»œ≈δ÷Οphp-fpm.confΘΚ

listen_address 127.0.0.1:9000 #’βΗω±μ ΨphpΒΡfastcgiΫχ≥ΧΦύΧΐΒΡipΒΊ÷Ζ“‘ΦΑΕΥΩΎ

start_servers

min_spare_servers

max_spare_servers

Nginx≈δ÷Ο‘Υ––phpΘΚ ±ύΦ≠nginx.confΦ”»κ»γœ¬”οΨδΘΚ

location ~ \.php$ {

root html; fastcgi_pass 127.0.0.1:9000; ÷ΗΕ®ΝΥfastcgiΫχ≥Χ’λΧΐΒΡΕΥΩΎ,nginxΨΆ «Ά®Ιΐ’βάο”κphpΫΜΜΞΒΡ fastcgi_index index.php; include fastcgi_params; fastcgi_param SCRIPT_FILENAME /usr/local/nginx/html$fastcgi_script_name; }

NginxΆ®Ιΐlocation÷ΗΝνΘ§ΫΪΥυ”–“‘phpΈΣΚσΉΚΒΡΈΡΦΰΕΦΫΜΗχ127.0.0.1:9000ά¥¥ΠάμΘ§Εχ’βάοΒΡIPΒΊ÷ΖΚΆΕΥΩΎΨΆ «FastCGIΫχ≥ΧΦύΧΐΒΡIPΒΊ÷ΖΚΆΕΥΩΎΓΘ

Τδ’ϊΧεΙΛΉςΝς≥ΧΘΚ

1)ΓΔFastCGIΫχ≥ΧΙήάμΤςphp-fpmΉ‘…μ≥θ ΦΜ·Θ§ΤτΕ·÷ςΫχ≥Χphp-fpmΚΆΤτΕ·start_serversΗωCGI Ή”Ϋχ≥ΧΓΘ

÷ςΫχ≥Χphp-fpm÷ς“Σ «ΙήάμfastcgiΉ”Ϋχ≥ΧΘ§ΦύΧΐ9000ΕΥΩΎΓΘ

fastcgiΉ”Ϋχ≥ΧΒ»¥ΐά¥Ή‘Web ServerΒΡΝ§Ϋ”ΓΘ

2)ΓΔΒ±ΩΆΜßΕΥ«κ«σΒΫ¥οWeb Server Nginx « ±Θ§NginxΆ®Ιΐlocation÷ΗΝνΘ§ΫΪΥυ”–“‘phpΈΣΚσΉΚΒΡΈΡΦΰΕΦΫΜΗχ127.0.0.1:9000ά¥¥ΠάμΘ§Φ¥NginxΆ®Ιΐlocation÷ΗΝνΘ§ΫΪΥυ”–“‘phpΈΣΚσΉΚΒΡΈΡΦΰΕΦΫΜΗχ127.0.0.1:9000ά¥¥ΠάμΓΘ

3Θ©FastCGIΫχ≥ΧΙήάμΤςPHP-FPM―Γ‘ώ≤ΔΝ§Ϋ”ΒΫ“ΜΗωΉ”Ϋχ≥ΧCGIΫβ ΆΤςΓΘWeb serverΫΪCGIΜΖΨ≥±δΝΩΚΆ±ξΉΦ δ»κΖΔΥΆΒΫFastCGIΉ”Ϋχ≥ΧΓΘ

4)ΓΔFastCGIΉ”Ϋχ≥ΧΆξ≥…¥ΠάμΚσΫΪ±ξΉΦ δ≥ωΚΆ¥μΈσ–≈œΔ¥”Ά§“ΜΝ§Ϋ”ΖΒΜΊWeb ServerΓΘΒ±FastCGIΉ”Ϋχ≥ΧΙΊ±’Ν§Ϋ” ±Θ§«κ«σ±ψΗφ¥ΠάμΆξ≥…ΓΘ

5)ΓΔFastCGIΉ”Ϋχ≥ΧΫ”Ή≈Β»¥ΐ≤Δ¥Πάμά¥Ή‘FastCGIΫχ≥ΧΙήάμΤςΘ®‘Υ––‘Ύ WebServer÷–Θ©ΒΡœ¬“ΜΗωΝ§Ϋ”ΓΘ

3. NginxΒΡIOΡΘ–Ά Ήœ»nginx÷ß≥÷ΒΡ ¬ΦΰΡΘ–Ά»γœ¬Θ®nginxΒΡwikiΘ©: Nginx÷ß≥÷»γœ¬¥ΠάμΝ§Ϋ”ΒΡΖΫΖ®Θ®I/OΗ¥”ΟΖΫΖ®Θ©Θ§’β–©ΖΫΖ®Ω…“‘Ά®Ιΐuse÷ΗΝν÷ΗΕ®ΓΘ

‘Ύlinuxœ¬ΟφΘ§÷Μ”–epoll «ΗΏ–ßΒΡΖΫΖ®

œ¬Οφ‘Όά¥Ω¥Ω¥epollΒΫΒΉ «»γΚΈΗΏ–ßΒΡ epollΒΡ”≈Βψ

select Ήν≤ΜΡή»Χ ήΒΡ «“ΜΗωΫχ≥ΧΥυ¥ρΩΣΒΡFD «”–“ΜΕ®œό÷ΤΒΡΘ§”…FD_SETSIZE…η÷ΟΘ§Ρ§»œ÷Β «2048ΓΘΕ‘”ΎΡ«–©–η“Σ÷ß≥÷ΒΡ…œΆρΝ§Ϋ” ΐΡΩΒΡIMΖΰΈώΤςά¥ΥΒœ‘ »ΜΧΪ…ΌΝΥΓΘ’β ±ΚρΡψ“Μ «Ω…“‘―Γ‘ώ–όΗΡ’βΗωΚξ»ΜΚσ÷Ί–¬±ύ“κΡΎΚΥΘ§≤ΜΙΐΉ Νœ“≤Ά§ ±÷Η≥ω’β―υΜα¥χά¥Άχ¬γ–߬ ΒΡœ¬ΫΒΘ§Εΰ «Ω…“‘―Γ‘ώΕύΫχ≥ΧΒΡΫβΨωΖΫΑΗ(¥ΪΆ≥ΒΡ ApacheΖΫΑΗ)Θ§≤ΜΙΐΥδ»Μlinux…œΟφ¥¥Ϋ®Ϋχ≥ΧΒΡ¥ζΦέ±»Ϋœ–ΓΘ§ΒΪ»‘Ψ… «≤ΜΩ…Κω ”ΒΡΘ§Φ”…œΫχ≥ΧΦδ ΐΨίΆ§≤Ϋ‘Ε±»≤Μ…œœΏ≥ΧΦδΆ§≤ΫΒΡΗΏ–ßΘ§Υυ“‘“≤≤Μ «“Μ÷÷Άξ ΟάΒΡΖΫΑΗΓΘ≤ΜΙΐ epoll‘ρΟΜ”–’βΗωœό÷ΤΘ§ΥϋΥυ÷ß≥÷ΒΡFD…œœό «Ήν¥σΩ…“‘¥ρΩΣΈΡΦΰΒΡ ΐΡΩΘ§’βΗω ΐΉ÷“ΜΑψ‘Ε¥σ”Ύ2048,ΨΌΗωάΐΉ”,‘Ύ1GBΡΎ¥φΒΡΜζΤς…œ¥σ‘Φ «10ΆρΉσ ”“Θ§ΨΏΧε ΐΡΩΩ…“‘cat /proc/sys/fs/file-max≤λΩ¥,“ΜΑψά¥ΥΒ’βΗω ΐΡΩΚΆœΒΆ≥ΡΎ¥φΙΊœΒΚή¥σΓΘ

¥ΪΆ≥ΒΡselect/pollΝμ“ΜΗω÷¬Οϋ»θΒψΨΆ «Β±Ρψ”Β”–“ΜΗωΚή¥σΒΡsocketΦ·ΚœΘ§≤ΜΙΐ”…”ΎΆχ¬γ―” ±Θ§»Έ“Μ ±Φδ÷Μ”–≤ΩΖ÷ΒΡsocket «”Μν‘Ψ”ΒΡΘ§ΒΪ «select/pollΟΩ¥ΈΒς”ΟΕΦΜαœΏ–‘…®Οη»Ϊ≤ΩΒΡΦ·ΚœΘ§ΒΦ÷¬–߬ ≥ œ÷œΏ–‘œ¬ΫΒΓΘΒΪ «epoll≤Μ¥φ‘Ύ’βΗωΈ ΧβΘ§Υϋ÷ΜΜαΕ‘”Μν‘Ψ”ΒΡsocketΫχ––≤Ό Ής—’β «“ρΈΣ‘ΎΡΎΚΥ Βœ÷÷–epoll «ΗυΨίΟΩΗωfd…œΟφΒΡcallbackΚ· ΐ Βœ÷ΒΡΓΘΡ«Ο¥Θ§÷Μ”–”Μν‘Ψ”ΒΡsocket≤≈Μα÷ςΕ·ΒΡ»ΞΒς”Ο callbackΚ· ΐΘ§ΤδΥϊidleΉ¥Χ§socket‘ρ≤ΜΜαΘ§‘Ύ’βΒψ…œΘ§epoll Βœ÷ΝΥ“ΜΗω”Έ±”AIOΘ§“ρΈΣ’β ±ΚρΆΤΕ·ΝΠ‘ΎosΡΎΚΥΓΘ‘Ύ“Μ–© benchmark÷–Θ§»γΙϊΥυ”–ΒΡsocketΜυ±Ψ…œΕΦ «Μν‘ΨΒΡ—±»»γ“ΜΗωΗΏΥΌLANΜΖΨ≥Θ§epoll≤Δ≤Μ±»select/poll”– ≤Ο¥–߬ Θ§œύ Ζ¥Θ§»γΙϊΙΐΕύ Ι”Οepoll_ctl,–߬ œύ±»ΜΙ”–…‘ΈΔΒΡœ¬ΫΒΓΘΒΪ «“ΜΒ© Ι”Οidle connectionsΡΘΡβWANΜΖΨ≥,epollΒΡ–ß¬ ΨΆ‘Ε‘Ύselect/poll÷°…œΝΥΓΘ

’β Βψ ΒΦ …œ…φΦΑΒΫepollΒΡΨΏΧε Βœ÷ΝΥΓΘΈό¬έ «select,pollΜΙ «epollΕΦ–η“ΣΡΎΚΥΑ―FDœϊœΔΆ®÷ΣΗχ”ΟΜßΩ’ΦδΘ§»γΚΈ±ήΟβ≤Μ±Ί“ΣΒΡΡΎ¥φΩΫ±¥ΨΆΚή ÷Ί“ΣΘ§‘Ύ’βΒψ…œΘ§epoll «Ά®ΙΐΡΎΚΥ”Ύ”ΟΜßΩ’ΦδmmapΆ§“ΜΩιΡΎ¥φ Βœ÷ΒΡΓΘΕχ»γΙϊΡψœκΈ““Μ―υ¥”2.5ΡΎΚΥΨΆΙΊΉΔepollΒΡΜΑΘ§“ΜΕ®≤ΜΜαΆϋΦ« ÷ΙΛ mmap’β“Μ≤ΫΒΡΓΘ

’β“ΜΒψΤδ Β≤ΜΥψepollΒΡ”≈ΒψΝΥΘ§Εχ «’ϊΗωlinuxΤΫΧ®ΒΡ”≈ΒψΓΘ“≤–μΡψΩ…“‘Μ≥“…linuxΤΫΧ®Θ§ΒΪ «ΡψΈόΖ®ΜΊ±ήlinuxΤΫΧ®Η≥”ηΡψΈΔΒςΡΎΚΥΒΡΡήΝΠΓΘ±»»γΘ§ΡΎΚΥTCP/IP–≠ “ι’Μ Ι”ΟΡΎ¥φ≥ΊΙήάμsk_buffΫαΙΙΘ§Ρ«Ο¥Ω…“‘‘Ύ‘Υ–– ±ΤΎΕ·Χ§Βς’ϊ’βΗωΡΎ¥φpool(skb_head_pool)ΒΡ¥σ–Γ— Ά®Ιΐecho XXXX>/proc/sys/net/core/hot_list_lengthΆξ≥…ΓΘ‘Ό±»»γlistenΚ· ΐΒΡΒΎ2Ηω≤Έ ΐ(TCPΆξ≥…3¥ΈΈ’ ÷ ΒΡ ΐΨίΑϋΕ”Ν–≥ΛΕ»)Θ§“≤Ω…“‘ΗυΨίΡψΤΫΧ®ΡΎ¥φ¥σ–ΓΕ·Χ§Βς’ϊΓΘΗϋ…θ÷Ν‘Ύ“ΜΗω ΐΨίΑϋΟφ ΐΡΩΨό¥σΒΪΆ§ ±ΟΩΗω ΐΨίΑϋ±Ψ…μ¥σ–Γ»¥Κή–ΓΒΡΧΊ βœΒΆ≥…œ≥Δ ‘Ήν–¬ΒΡNAPIΆχΩ®«ΐΕ·ΦήΙΙΓΘ (epollΡΎ»ίΘ§≤ΈΩΦepoll_ΜΞΕ·ΑΌΩΤ)

4. Nginx”≈Μ· 1.ΓΓ±ύ“κΑ≤ΉΑΙΐ≥Χ”≈Μ·1Θ©.Φθ–ΓNginx±ύ“κΚσΒΡΈΡΦΰ¥σ–Γ ‘Ύ±ύ“κNginx ±Θ§Ρ§»œ“‘debugΡΘ ΫΫχ––Θ§Εχ‘ΎdebugΡΘ Ϋœ¬Μα≤ε»κΚήΕύΗζΉΌΚΆASSERT÷°άύΒΡ–≈œΔΘ§±ύ“κΆξ≥…ΚσΘ§“ΜΗωNginx“Σ”–ΚΟΦΗ’ΉΉ÷ΫΎΓΘΕχ‘Ύ±ύ“κ«Α»ΓœϊNginxΒΡdebugΡΘ ΫΘ§±ύ“κΆξ≥…ΚσNginx÷Μ”–ΦΗΑΌ«ßΉ÷ΫΎΓΘ“ρ¥ΥΩ…“‘‘Ύ±ύ“κ÷°«ΑΘ§–όΗΡœύΙΊ‘¥¬κΘ§»ΓœϊdebugΡΘ ΫΓΘΨΏΧεΖΫΖ®»γœ¬ΘΚ ‘ΎNginx‘¥¬κΈΡΦΰ±ΜΫβ―ΙΚσΘ§’“ΒΫ‘¥¬κΡΩ¬Φœ¬ΒΡauto/cc/gccΈΡΦΰΘ§‘ΎΤδ÷–’“ΒΫ»γœ¬ΦΗ––ΘΚ

ΉΔ ΆΒτΜρ…ΨΒτ’βΝΫ––Θ§Φ¥Ω…»ΓœϊdebugΡΘ ΫΓΘ 2.ΈΣΧΊΕ®ΒΡCPU÷ΗΕ®CPUάύ–Ά±ύ“κ”≈Μ· ‘Ύ±ύ“κNginx ±Θ§Ρ§»œΒΡGCC±ύ“κ≤Έ ΐ «“-O”Θ§“Σ”≈Μ·GCC±ύ“κΘ§Ω…“‘ Ι”Ο“‘œ¬ΝΫΗω≤Έ ΐΘΚ

“Σ»ΖΕ®CPUάύ–ΆΘ§Ω…“‘Ά®Ιΐ»γœ¬ΟϋΝνΘΚ

2. άϊ”ΟTCMalloc”≈Μ·NginxΒΡ–‘ΡήTCMallocΒΡ»Ϊ≥ΤΈΣThread-Caching MallocΘ§ «Ι»ΗηΩΣΖΔΒΡΩΣ‘¥ΙΛΨΏgoogle-perftools÷–ΒΡ“ΜΗω≥…‘±ΓΘ”κ±ξΉΦΒΡglibcΩβΒΡMallocœύ±»Θ§TCMallocΩβ‘ΎΡΎ¥φΖ÷≈δ–߬ ΚΆΥΌΕ»…œ“ΣΗΏΚήΕύΘ§’β‘ΎΚή¥σ≥ΧΕ»…œΧαΗΏΝΥΖΰΈώΤς‘ΎΗΏ≤ΔΖΔ«ιΩωœ¬ΒΡ–‘ΡήΘ§¥”ΕχΫΒΒΆΝΥœΒΆ≥ΒΡΗΚ‘ΊΓΘœ¬ΟφΦρΒΞΫι…ή»γΚΈΈΣNginxΧμΦ”TCMallocΩβ÷ß≥÷ΓΘ “ΣΑ≤ΉΑTCMallocΩβΘ§–η“ΣΑ≤ΉΑlibunwindΘ®32ΈΜ≤ΌΉςœΒΆ≥≤Μ–η“ΣΑ≤ΉΑΘ©ΚΆgoogle-perftoolsΝΫΗω»μΦΰΑϋΘ§libunwindΩβΈΣΜυ”Ύ64ΈΜCPUΚΆ≤ΌΉςœΒΆ≥ΒΡ≥Χ–ρΧαΙ©ΝΥΜυ±ΨΚ· ΐΒς”ΟΝ¥ΚΆΚ· ΐΒς”ΟΦΡ¥φΤςΙΠΡήΓΘœ¬ΟφΫι…ήάϊ”ΟTCMalloc”≈Μ·NginxΒΡΨΏΧε≤ΌΉςΙΐ≥ΧΓΘ 1).Α≤ΉΑlibunwindΩβ Ω…“‘¥”http://download.savannah.gnu.org/releases/libunwindœ¬‘Ίœύ”ΠΒΡlibunwindΑφ±ΨΘ§’βάοœ¬‘ΊΒΡ «libunwind-0.99-alpha.tar.gzΓΘΑ≤ΉΑΙΐ≥Χ»γœ¬ΘΚ

2).Α≤ΉΑgoogle-perftools Ω…“‘¥”http://google-perftools.googlecode.comœ¬‘Ίœύ”ΠΒΡgoogle-perftoolsΑφ±ΨΘ§’βάοœ¬‘ΊΒΡ «google-perftools-1.8.tar.gzΓΘΑ≤ΉΑΙΐ≥Χ»γœ¬ΘΚ

÷Ν¥ΥΘ§google-perftoolsΑ≤ΉΑΆξ≥…ΓΘ 3).÷Ί–¬±ύ“κNginx ΈΣΝΥ ΙNginx÷ß≥÷google-perftoolsΘ§–η“Σ‘ΎΑ≤ΉΑΙΐ≥Χ÷–ΧμΦ”“–with-google_perftools_module”―Γœν÷Ί–¬±ύ“κNginxΓΘΑ≤ΉΑ¥ζ¬κ»γœ¬ΘΚ

ΒΫ’βάοNginxΑ≤ΉΑΆξ≥…ΓΘ 4).ΈΣgoogle-perftoolsΧμΦ”œΏ≥ΧΡΩ¬Φ ¥¥Ϋ®“ΜΗωœΏ≥ΧΡΩ¬ΦΘ§’βάοΫΪΈΡΦΰΖ≈‘Ύ/tmp/tcmallocœ¬ΓΘ≤ΌΉς»γœ¬ΘΚ

5).–όΗΡNginx÷ς≈δ÷ΟΈΡΦΰ –όΗΡnginx.confΈΡΦΰΘ§‘Ύpid’β––ΒΡœ¬ΟφΧμΦ”»γœ¬¥ζ¬κΘΚ

Ϋ”Ή≈Θ§÷ΊΤτNginxΦ¥Ω…Άξ≥…google-perftoolsΒΡΦ”‘ΊΓΘ 6).―ι÷Λ‘Υ––Ή¥Χ§ ΈΣΝΥ―ι÷Λgoogle-perftools“―Ψ≠’ΐ≥ΘΦ”‘ΊΘ§Ω…Ά®Ιΐ»γœ¬ΟϋΝν≤ιΩ¥ΘΚ

”…”Ύ‘ΎNginx≈δ÷ΟΈΡΦΰ÷–…η÷Οworker_processesΒΡ÷ΒΈΣ4Θ§“ρ¥ΥΩΣΤτΝΥ4ΗωNginxœΏ≥ΧΘ§ΟΩΗωœΏ≥ΧΜα”–“Μ––Φ«¬ΦΓΘΟΩΗωœΏ≥ΧΈΡΦΰΚσΟφΒΡ ΐΉ÷÷ΒΨΆ «ΤτΕ·ΒΡNginxΒΡpid÷ΒΓΘ ÷Ν¥ΥΘ§άϊ”ΟTCMalloc”≈Μ·NginxΒΡ≤ΌΉςΆξ≥…ΓΘ 3.NginxΡΎΚΥ≤Έ ΐ”≈Μ·

ΡΎΚΥ≤Έ ΐΒΡ”≈Μ·Θ§÷ς“Σ «‘ΎLinuxœΒΆ≥÷–’κΕ‘Nginx”Π”ΟΕχΫχ––ΒΡœΒΆ≥ΡΎΚΥ≤Έ ΐ”≈Μ·ΓΘ œ¬ΟφΗχ≥ω“ΜΗω”≈Μ· Βάΐ“‘Ι©≤ΈΩΦΓΘ

ΫΪ…œΟφΒΡΡΎΚΥ≤Έ ΐ÷ΒΦ”»κ/etc/sysctl.confΈΡΦΰ÷–Θ§»ΜΚσ÷¥––»γœ¬ΟϋΝν Ι÷°…ζ–ßΘΚ

œ¬ΟφΕ‘ Βάΐ÷–―ΓœνΒΡΚ§“εΫχ––Ϋι…ήΘΚ net.ipv4.tcp_max_tw_buckets ΘΚ―Γœν”Οά¥…ηΕ®timewaitΒΡ ΐΝΩΘ§Ρ§»œ «180 000Θ§’βάο…ηΈΣ6000ΓΘ net.ipv4.ip_local_port_range:―Γœν”Οά¥…ηΕ®‘ –μœΒΆ≥¥ρΩΣΒΡΕΥΩΎΖΕΈßΓΘ‘ΎΗΏ≤ΔΖΔ«ιΩωΖώ‘ρΕΥΩΎΚ≈Μα≤ΜΙΜ”ΟΓΘ net.ipv4.tcp_tw_recycle:―Γœν”Ο”Ύ…η÷ΟΤτ”ΟtimewaitΩλΥΌΜΊ ’. net.ipv4.tcp_tw_reuse:―Γœν”Ο”Ύ…η÷ΟΩΣΤτ÷Ί”ΟΘ§‘ –μΫΪTIME-WAIT sockets÷Ί–¬”Ο”Ύ–¬ΒΡTCPΝ§Ϋ”ΓΘ net.ipv4.tcp_syncookies:―Γœν”Ο”Ύ…η÷ΟΩΣΤτSYN CookiesΘ§Β±≥ωœ÷SYNΒ»¥ΐΕ”Ν–“γ≥ω ±Θ§Ττ”ΟcookiesΫχ––¥ΠάμΓΘ net.core.somaxconn:―ΓœνΒΡΡ§»œ÷Β «128Θ§ ’βΗω≤Έ ΐ”Ο”ΎΒςΫΎœΒΆ≥Ά§ ±ΖΔΤπΒΡtcpΝ§Ϋ” ΐΘ§‘ΎΗΏ≤ΔΖΔΒΡ«κ«σ÷–Θ§Ρ§»œΒΡ÷ΒΩ…ΡήΜαΒΦ÷¬Ν¥Ϋ”≥§ ±Μρ’Ώ÷Ί¥ΪΘ§“ρ¥ΥΘ§–η“ΣΫαΚœ≤ΔΖΔ«κ«σ ΐά¥ΒςΫΎ¥Υ÷ΒΓΘ net.core.netdev_max_backlog:―Γœν±μ ΨΒ±ΟΩΗωΆχ¬γΫ”ΩΎΫ” ’ ΐΨίΑϋΒΡΥΌ¬ ±»ΡΎΚΥ¥Πάμ’β–©ΑϋΒΡΥΌ¬ Ωλ ±Θ§‘ –μΖΔΥΆΒΫΕ”Ν–ΒΡ ΐΨίΑϋΒΡΉν¥σ ΐΡΩΓΘ net.ipv4.tcp_max_orphans:―Γœν”Ο”Ύ…ηΕ®œΒΆ≥÷–ΉνΕύ”–Εύ…ΌΗωTCPΧΉΫ”Ή÷≤Μ±ΜΙΊΝΣΒΫ»ΈΚΈ“ΜΗω”ΟΜßΈΡΦΰΨδ±ζ…œΓΘ»γΙϊ≥§Ιΐ’βΗω ΐΉ÷Θ§Ι¬ΝΔΝ§Ϋ”ΫΪΝΔΦ¥±ΜΗ¥ΈΜ≤Δ¥ρ”Γ≥ωΨ·Ηφ–≈œΔΓΘ’βΗωœό÷Τ÷Μ «ΈΣΝΥΖά÷ΙΦρΒΞΒΡDoSΙΞΜςΓΘ≤ΜΡήΙΐΖ÷“άΩΩ’βΗωœό÷Τ…θ÷Ν»ΥΈΣΦθ–Γ’βΗω÷ΒΘ§ΗϋΕύΒΡ«ιΩωœ¬”ΠΗΟ‘ωΦ”’βΗω÷ΒΓΘ net.ipv4.tcp_max_syn_backlog:―Γœν”Ο”ΎΦ«¬ΦΡ«–©…–Έ¥ ’ΒΫΩΆΜßΕΥ»Ζ»œ–≈œΔΒΡΝ§Ϋ”«κ«σΒΡΉν¥σ÷ΒΓΘΕ‘”Ύ”–128MBΡΎ¥φΒΡœΒΆ≥Εχ―‘Θ§¥Υ≤Έ ΐΒΡΡ§»œ÷Β «1024Θ§Ε‘–ΓΡΎ¥φΒΡœΒΆ≥‘ρ «128ΓΘ net.ipv4.tcp_synack_retries≤Έ ΐΒΡ÷ΒΨωΕ®ΝΥΡΎΚΥΖ≈ΤζΝ§Ϋ”÷°«ΑΖΔΥΆSYN+ACKΑϋΒΡ ΐΝΩΓΘ net.ipv4.tcp_syn_retries―Γœν±μ Ψ‘ΎΡΎΚΥΖ≈ΤζΫ®ΝΔΝ§Ϋ”÷°«ΑΖΔΥΆSYNΑϋΒΡ ΐΝΩΓΘ net.ipv4.tcp_fin_timeout―ΓœνΨωΕ®ΝΥΧΉΫ”Ή÷±Θ≥÷‘ΎFIN-WAIT-2Ή¥Χ§ΒΡ ±ΦδΓΘΡ§»œ÷Β «60ΟκΓΘ’ΐ»Ζ…η÷Ο’βΗω÷ΒΖ«≥Θ÷Ί“ΣΘ§”– ±Φ¥ Ι“ΜΗωΗΚ‘ΊΚή–ΓΒΡWebΖΰΈώΤςΘ§“≤Μα≥ωœ÷¥σΝΩΒΡΥάΧΉΫ”Ή÷Εχ≤ζ…ζΡΎ¥φ“γ≥ωΒΡΖγœ’ΓΘ net.ipv4.tcp_syn_retries―Γœν±μ Ψ‘ΎΡΎΚΥΖ≈ΤζΫ®ΝΔΝ§Ϋ”÷°«ΑΖΔΥΆSYNΑϋΒΡ ΐΝΩΓΘ »γΙϊΖΔΥΆΕΥ“Σ«σΙΊ±’ΧΉΫ”Ή÷Θ§net.ipv4.tcp_fin_timeout―ΓœνΨωΕ®ΝΥΧΉΫ”Ή÷±Θ≥÷‘ΎFIN-WAIT-2Ή¥Χ§ΒΡ ±ΦδΓΘΫ” ’ΕΥΩ…“‘≥ω¥μ≤Δ”ά‘Ε≤ΜΙΊ±’Ν§Ϋ”Θ§…θ÷Ν“βΆβε¥ΜζΓΘ net.ipv4.tcp_fin_timeoutΒΡΡ§»œ÷Β «60ΟκΓΘ–η“ΣΉΔ“βΒΡ «Θ§Φ¥ Ι“ΜΗωΗΚ‘ΊΚή–ΓΒΡWebΖΰΈώΤςΘ§“≤Μα≥ωœ÷“ρΈΣ¥σΝΩΒΡΥάΧΉΫ”Ή÷Εχ≤ζ…ζΡΎ¥φ“γ≥ωΒΡΖγœ’ΓΘFIN-WAIT-2ΒΡΈΘœ’–‘±»FIN-WAIT-1“Σ–ΓΘ§“ρΈΣΥϋΉνΕύ÷ΜΡήœϊΚΡ1.5KBΒΡΡΎ¥φΘ§ΒΪ «Τδ…ζ¥φΤΎ≥Λ–©ΓΘ net.ipv4.tcp_keepalive_time―Γœν±μ ΨΒ±keepaliveΤτ”ΟΒΡ ±ΚρΘ§TCPΖΔΥΆkeepaliveœϊœΔΒΡΤΒΕ»ΓΘΡ§»œ÷Β «2Θ®ΒΞΈΜ «–Γ ±Θ©ΓΘ 4.ΓΓPHP-FPMΒΡ”≈Μ·»γΙϊΡζΗΏΗΚ‘ΊΆχ’Ψ Ι”ΟPHP-FPMΙήάμFastCGIΘ§’β–©ΦΦ«…“≤–μΕ‘Ρζ”–”Ο: 1Θ©‘ωΦ”FastCGIΫχ≥Χ ΐ Α―PHP FastCGIΉ”Ϋχ≥Χ ΐΒςΒΫ100Μρ“‘…œΘ§‘Ύ4GΡΎ¥φΒΡΖΰΈώΤς…œ200ΨΆΩ…“‘Ϋ®“ιΆ®Ιΐ―ΙΝΠ≤β ‘Μώ»ΓΉνΦ―÷ΒΓΘ 2Θ©‘ωΦ” PHP-FPM¥ρΩΣΈΡΦΰΟη ωΖϊΒΡœό÷Τ ±ξ«©rlimit_files”Ο”Ύ…η÷ΟPHP-FPMΕ‘¥ρΩΣΈΡΦΰΟη ωΖϊΒΡœό÷ΤΘ§Ρ§»œ÷ΒΈΣ1024ΓΘ’βΗω±ξ«©ΒΡ÷Β±Ί–κΚΆLinuxΡΎΚΥ¥ρΩΣΈΡΦΰ ΐΙΊΝΣΤπά¥Θ§άΐ»γΘ§“ΣΫΪ¥Υ÷Β…η÷ΟΈΣ65 535Θ§ΨΆ±Ί–κ‘ΎLinuxΟϋΝν––÷¥––“ulimit -HSn 65536”ΓΘ »ΜΚσ ‘ωΦ” PHP-FPM¥ρΩΣΈΡΦΰΟη ωΖϊΒΡœό÷Τ: # vi /path/to/php-fpm.conf ’“ΒΫ“<valuename="rlimit_files">1024</value>” Α―1024ΗϋΗΡΈΣ 4096Μρ’ΏΗϋΗΏ. ÷ΊΤτ PHP-FPM. ulimit -n “ΣΒς’ϊΈΣ65536…θ÷ΝΗϋ¥σΓΘ»γΚΈΒς’βΗω≤Έ ΐΘ§Ω…“‘≤ΈΩΦΆχ…œΒΡ“Μ–©ΈΡ’¬ΓΘΟϋΝν––œ¬÷¥–– ulimit -n 65536Φ¥Ω…–όΗΡΓΘ»γΙϊ≤ΜΡή–όΗΡΘ§–η“Σ…η÷Ο /etc/security/limits.confΘ§Φ”»κ * hard nofile65536 * soft nofile 65536

3Θ© Β±‘ωΦ”max_requests ±ξ«©max_requests÷ΗΟςΝΥΟΩΗωchildrenΉνΕύ¥ΠάμΕύ…ΌΗω«κ«σΚσ±ψΜα±ΜΙΊ±’Θ§Ρ§»œΒΡ…η÷Ο «500ΓΘ <value name="max_requests"> 500 </value>

4.ΓΓnginx.confΒΡ≤Έ ΐ”≈Μ·

nginx“ΣΩΣΤτΒΡΫχ≥Χ ΐ “ΜΑψΒ»”ΎcpuΒΡΉήΚΥ ΐ Τδ Β“ΜΑψ«ιΩωœ¬ΩΣ4ΗωΜρ8ΗωΨΆΩ…“‘ΓΘ ΟΩΗωnginxΫχ≥ΧœϊΚΡΒΡΡΎ¥φ10’ΉΒΡΡΘ―υ worker_cpu_affinity Ϋω ”Ο”ΎlinuxΘ§ Ι”ΟΗΟ―ΓœνΩ…“‘ΑσΕ®workerΫχ≥ΧΚΆCPUΘ®2.4ΡΎΚΥΒΡΜζΤς”Ο≤ΜΝΥΘ© ΦΌ»γ «8 cpu Ζ÷≈δ»γœ¬ΘΚ worker_cpu_affinity 00000001 00000010 00000100 00001000 00010000 00100000 01000000 10000000 nginxΩ…“‘ Ι”ΟΕύΗωworkerΫχ≥ΧΘ§‘≠“ρ»γœ¬ΘΚ to use SMP to decrease latency when workers blockend on disk I/O to limit number of connections per process when select()/poll() is used The worker_processes and worker_connections from the event sections allows you to calculate maxclients value: k max_clients = worker_processes * worker_connections

worker_rlimit_nofile 102400; ΟΩΗωnginxΫχ≥Χ¥ρΩΣΈΡΦΰΟη ωΖϊΉν¥σ ΐΡΩ ≈δ÷Ο“ΣΚΆœΒΆ≥ΒΡΒΞΫχ≥Χ¥ρΩΣΈΡΦΰ ΐ“Μ÷¬,linux 2.6ΡΎΚΥœ¬ΩΣΤτΈΡΦΰ¥ρΩΣ ΐΈΣ65535Θ§worker_rlimit_nofileΨΆœύ”Π”ΠΗΟΧν–¥65535 nginxΒςΕ» ±Ζ÷≈δ«κ«σΒΫΫχ≥Χ≤Δ≤Μ «Ρ«Ο¥ΒΡΨυΚβΘ§ΦΌ»γ≥§ΙΐΜαΖΒΜΊ502¥μΈσΓΘΈ“’βάο–¥ΒΡ¥σ“ΜΒψ use epoll Nginx Ι”ΟΝΥΉν–¬ΒΡepollΘ®Linux 2.6ΡΎΚΥΘ©ΚΆkqueueΘ®freebsdΘ©Άχ¬γI/OΡΘ–ΆΘ§ΕχApache‘ρ Ι”ΟΒΡ «¥ΪΆ≥ΒΡselectΡΘ–ΆΓΘ ¥Πάμ¥σΝΩΒΡΝ§Ϋ”ΒΡΕΝ–¥Θ§ApacheΥυ≤…”ΟΒΡselectΆχ¬γI/OΡΘ–ΆΖ«≥ΘΒΆ–ßΓΘ‘ΎΗΏ≤ΔΖΔΖΰΈώΤς÷–Θ§¬÷―·I/O «ΉνΚΡ ±ΦδΒΡ≤ΌΉς ΡΩ«ΑLinuxœ¬ΡήΙΜ≥– ήΗΏ≤ΔΖΔ ΖΟΈ ΒΡSquidΓΔMemcachedΕΦ≤…”ΟΒΡ «epollΆχ¬γI/OΡΘ–ΆΓΘ worker_connections 65535; ΟΩΗωΙΛΉςΫχ≥Χ‘ –μΉν¥σΒΡΆ§ ±Ν§Ϋ” ΐ Θ®Maxclient = work_processes *ΓΓworker_connectionsΘ© keepalive_timeout 75 keepalive≥§ ± ±Φδ ’βάο–η“ΣΉΔ“βΙΌΖΫΒΡ“ΜΨδΜΑΘΚ The parameters can differ from each other. Line Keep-Alive: timeout=time understands Mozilla and Konqueror. MSIE itself shuts keep-alive connection approximately after 60 seconds.

client_header_buffer_size 16k large_client_header_buffers 4 32k ΩΆΜß«κ«σΆΖΜΚ≥ε¥σ–Γ nginxΡ§»œΜα”Οclient_header_buffer_size’βΗωbufferά¥ΕΝ»Γheader÷ΒΘ§»γΙϊheaderΙΐ¥σΘ§ΥϋΜα Ι”Οlarge_client_header_buffersά¥ΕΝ»Γ »γΙϊ…η÷ΟΙΐ–ΓHTTPΆΖ/CookieΙΐ¥σ Μα±®400 ¥μΈσ nginx 400 bad request «σ––»γΙϊ≥§ΙΐbufferΘ§ΨΆΜα±®HTTP 414¥μΈσ(URI Too Long) nginxΫ” ήΉν≥ΛΒΡHTTPΆΖ≤Ω¥σ–Γ±Ί–κ±»Τδ÷–“ΜΗωbuffer¥σΘ§Ζώ‘ρΨΆΜα±®400ΒΡHTTP¥μΈσ(Bad Request)ΓΘ open_file_cache max 102400 Ι”ΟΉ÷ΕΈ:http, server, location ’βΗω÷ΗΝν÷ΗΕ®ΜΚ¥φ «ΖώΤτ”Ο,»γΙϊΤτ”Ο,ΫΪΦ«¬ΦΈΡΦΰ“‘œ¬–≈œΔ: ·¥ρΩΣΒΡΈΡΦΰΟη ωΖϊ,¥σ–Γ–≈œΔΚΆ–όΗΡ ±Φδ. ·¥φ‘ΎΒΡΡΩ¬Φ–≈œΔ. ·‘ΎΥ―ΥςΈΡΦΰΙΐ≥Χ÷–ΒΡ¥μΈσ–≈œΔ -- ΟΜ”–’βΗωΈΡΦΰ,ΈόΖ®’ΐ»ΖΕΝ»Γ,≤ΈΩΦopen_file_cache_errors ÷ΗΝν―Γœν: ·max - ÷ΗΕ®ΜΚ¥φΒΡΉν¥σ ΐΡΩ,»γΙϊΜΚ¥φ“γ≥ω,Ήν≥Λ Ι”ΟΙΐΒΡΈΡΦΰ(LRU)ΫΪ±Μ“Τ≥ΐάΐ: open_file_cache max=1000 inactive=20s; open_file_cache_valid 30s; open_file_cache_min_uses 2; open_file_cache_errors on; open_file_cache_errors ”οΖ®:open_file_cache_errors on | off Ρ§»œ÷Β:open_file_cache_errors off Ι”ΟΉ÷ΕΈ:http, server, location ’βΗω÷ΗΝν÷ΗΕ® «Ζώ‘ΎΥ―Υς“ΜΗωΈΡΦΰ «Φ«¬Φcache¥μΈσ. open_file_cache_min_uses ”οΖ®:open_file_cache_min_uses number Ρ§»œ÷Β:open_file_cache_min_uses 1 Ι”ΟΉ÷ΕΈ:http, server, location ’βΗω÷ΗΝν÷ΗΕ®ΝΥ‘Ύopen_file_cache÷ΗΝνΈό–ßΒΡ≤Έ ΐ÷–“ΜΕ®ΒΡ ±ΦδΖΕΈßΡΎΩ…“‘ Ι”ΟΒΡΉν–ΓΈΡΦΰ ΐ,»γ Ιϊ Ι”ΟΗϋ¥σΒΡ÷Β,ΈΡΦΰΟη ωΖϊ‘Ύcache÷–Ήή «¥ρΩΣΉ¥Χ§. open_file_cache_valid ”οΖ®:open_file_cache_valid time Ρ§»œ÷Β:open_file_cache_valid 60 Ι”ΟΉ÷ΕΈ:http, server, location ’βΗω÷ΗΝν÷ΗΕ®ΝΥΚΈ ±–η“ΣΦλ≤ιopen_file_cache÷–ΜΚ¥φœνΡΩΒΡ”––ß–≈œΔ. ΩΣΤτgzip gzip on; gzip_min_length 1k; gzip_buffers 4 16k; gzip_http_version 1.0; gzip_comp_level 2; gzip_types text/plain application/x-javascript text/css application/xml; gzip_vary on; ΜΚ¥φΨ≤Χ§ΈΡΦΰΘΚ location ~* ^.+\.(swf|gif|png|jpg|js|css)$ { root /usr/local/ku6/ktv/show.ku6.com/; expires 1m; }

5. ¥μΈσ≈≈≤ι 1ΓΔNginx 502 Bad Gateway php-cgiΫχ≥Χ ΐ≤ΜΙΜ”ΟΓΔphp÷¥–– ±Φδ≥ΛΘ®mysql¬ΐΘ©ΓΔΜρ’Ώ «php-cgiΫχ≥ΧΥάΒτΘ§ΕΦΜα≥ωœ÷502¥μΈσ“ΜΑψά¥ΥΒNginx 502 Bad GatewayΚΆphp-fpm.confΒΡ…η÷Ο”–ΙΊΘ§ΕχNginx 504 Gateway Time-out‘ρ «”κnginx.confΒΡ…η÷Ο”–ΙΊ 1Θ©ΓΔ≤ιΩ¥Β±«ΑΒΡPHP FastCGIΫχ≥Χ ΐ «ΖώΙΜ”ΟΘΚ netstat -anpo | grep "php-cgi" | wc -l ΓΓΓΓ»γΙϊ ΒΦ Ι”ΟΒΡ“FastCGIΫχ≥Χ ΐ”Ϋ”Ϋϋ‘Λ…ηΒΡ“FastCGIΫχ≥Χ ΐ”Θ§Ρ«Ο¥Θ§ΥΒΟς“FastCGIΫχ≥Χ ΐ”≤ΜΙΜ”ΟΘ§–η“Σ‘ω¥σΓΘ 2Θ©ΓΔ≤ΩΖ÷PHP≥Χ–ρΒΡ÷¥–– ±Φδ≥§ΙΐΝΥNginxΒΡΒ»¥ΐ ±ΦδΘ§Ω…“‘ Β±‘ωΦ” nginx.conf≈δ÷ΟΈΡΦΰ÷–FastCGIΒΡtimeout ±ΦδΘ§άΐ»γΘΚ http { ...... fastcgi_connect_timeout 300; fastcgi_send_timeout 300; fastcgi_read_timeout 300; ...... } 2ΓΔ413 Request Entity Too Large ΫβΨωΘΚ‘ω¥σclient_max_body_size client_max_body_size:÷ΗΝν÷ΗΕ®‘ –μΩΆΜßΕΥΝ§Ϋ”ΒΡΉν¥σ«κ«σ ΒΧε¥σ–Γ,Υϋ≥ωœ÷‘Ύ«κ«σΆΖ≤ΩΒΡContent-LengthΉ÷ΕΈ. »γΙϊ«κ«σ¥σ”Ύ÷ΗΕ®ΒΡ÷Β,ΩΆΜßΕΥΫΪ ’ΒΫ“ΜΗω"Request Entity Too Large" (413)¥μΈσ. Φ«ΉΓ,δ·άάΤς≤Δ≤Μ÷ΣΒά‘θ―υœ‘ Ψ’βΗω¥μΈσ. php.ini÷–‘ω¥σ post_max_size ΚΆupload_max_filesize 3 Ngnix error.log≥ωœ÷ΘΚupstream sent too big header while reading response header from upstream¥μΈσ

1)»γΙϊ «nginxΖ¥œρ¥ζάμ proxy «nginxΉςΈΣclientΉΣΖΔ ± Ι”ΟΒΡΘ§»γΙϊheaderΙΐ¥σΘ§≥§≥ωΝΥΡ§»œΒΡ1kΘ§ΨΆΜα“ΐΖΔ…œ ωΒΡupstream sent too big header Θ®ΥΒΑΉΝΥΨΆ «nginxΑ―Άβ≤Ω«κ«σΗχΚσΕΥserverΘ§ΚσΕΥserverΖΒΜΊΒΡheader

#ΧμΦ”’β3––

}

}

2) »γΙϊ « nginx+PHPcgi ¥μΈσ¥χ”– upstream: "fastcgi://127.0.0.1:9000"ΓΘΨΆΗΟ ΕύΦ”ΘΚ fastcgi_buffer_size 128k; fastcgi_buffers 4 128k;

server { listen 80; server_name ddd.com; index index.html index.htm index.php; client_header_buffer_size 128k; large_client_header_buffers 4 128k; proxy_buffer_size 64k; proxy_buffers 8 64k; fastcgi_buffer_size 128k; fastcgi_buffers 4 128k;

location / { ...... }

}

6. NginxΒΡphp¬©Ε¥

¬©Ε¥Ϋι…ήΘΚnginx «“ΜΩνΗΏ–‘ΡήΒΡwebΖΰΈώΤςΘ§ Ι”ΟΖ«≥ΘΙψΖΚΘ§Τδ≤ΜΫωΨ≠≥Θ±Μ”ΟΉςΖ¥œρ¥ζάμΘ§“≤Ω…“‘Ζ«≥ΘΚΟΒΡ÷ß≥÷PHPΒΡ‘Υ––ΓΘ80secΖΔœ÷Τδ÷–¥φ‘Ύ“ΜΗωΫœΈΣ―œ÷ΊΒΡΑ≤»ΪΈ ΧβΘ§Ρ§»œ«ιΩωœ¬Ω…ΡήΒΦ÷¬ΖΰΈώΤς¥μΈσΒΡΫΪ»ΈΚΈάύ–ΆΒΡΈΡΦΰ“‘PHPΒΡΖΫ ΫΫχ––ΫβΈωΘ§’βΫΪΒΦ÷¬―œ÷ΊΒΡΑ≤»ΪΈ ΧβΘ§ ΙΒΟΕώ“βΒΡΙΞΜς’ΏΩ…ΡήΙΞœί÷ß≥÷phpΒΡnginxΖΰΈώΤςΓΘ ¬©Ε¥Ζ÷ΈωΘΚnginxΡ§»œ“‘cgiΒΡΖΫ Ϋ÷ß≥÷phpΒΡ‘Υ––Θ§Τ©»γ‘Ύ≈δ÷ΟΈΡΦΰΒ±÷–Ω…“‘“‘ ΒΡΖΫ Ϋ÷ß≥÷Ε‘phpΒΡΫβΈωΘ§locationΕ‘«κ«σΫχ––―Γ‘ώΒΡ ±ΚρΜα Ι”ΟURIΜΖΨ≥±δΝΩΫχ––―Γ‘ώΘ§Τδ÷–¥ΪΒίΒΫΚσΕΥFastcgiΒΡΙΊΦϋ±δΝΩSCRIPT_FILENAME”…nginx…ζ≥…ΒΡ$fastcgi_script_nameΨωΕ®Θ§ΕχΆ®ΙΐΖ÷ΈωΩ…“‘Ω¥ΒΫ$fastcgi_script_name «÷±Ϋ””…URIΜΖΨ≥±δΝΩΩΊ÷ΤΒΡΘ§’βάοΨΆ «≤ζ…ζΈ ΧβΒΡΒψΓΘΕχΈΣΝΥΫœΚΟΒΡ÷ß≥÷PATH_INFOΒΡΧα»ΓΘ§‘ΎPHPΒΡ≈δ÷Ο―Γœνάο¥φ‘Ύcgi.fix_pathinfo―ΓœνΘ§ΤδΡΩΒΡ «ΈΣΝΥ¥”SCRIPT_FILENAMEάο»Γ≥ω’φ’ΐΒΡΫ≈±ΨΟϊΓΘΡ«Ο¥ΦΌ…η¥φ‘Ύ“ΜΗωhttp://www.80sec.com/80sec.jpgΘ§Έ“Ο«“‘»γœ¬ΒΡΖΫ Ϋ»ΞΖΟΈ http://www.80sec.com/80sec.jpg/80sec.php ΫΪΜαΒΟΒΫ“ΜΗωURI Ψ≠Ιΐlocation÷ΗΝνΘ§ΗΟ«κ«σΫΪΜαΫΜΗχΚσΕΥΒΡfastcgi¥ΠάμΘ§nginxΈΣΤδ…η÷ΟΜΖΨ≥±δΝΩSCRIPT_FILENAMEΘ§ΡΎ»ίΈΣ Εχ‘ΎΤδΥϊΒΡwebserver»γlighttpdΒ±÷–Θ§Έ“Ο«ΖΔœ÷Τδ÷–ΒΡSCRIPT_FILENAME±Μ’ΐ»ΖΒΡ…η÷ΟΈΣ Υυ“‘≤Μ¥φ‘Ύ¥ΥΈ ΧβΓΘΚσΕΥΒΡfastcgi‘ΎΫ” ήΒΫΗΟ―Γœν ±Θ§ΜαΗυΨίfix_pathinfo≈δ÷ΟΨωΕ® «ΖώΕ‘SCRIPT_FILENAMEΫχ––ΕνΆβΒΡ¥ΠάμΘ§“ΜΑψ«ιΩωœ¬»γΙϊ≤ΜΕ‘fix_pathinfoΫχ––…η÷ΟΫΪ”Αœλ Ι”ΟPATH_INFOΫχ––¬Ζ”…―Γ‘ώΒΡ”Π”ΟΘ§Υυ“‘ΗΟ―Γœν“ΜΑψ≈δ÷ΟΩΣΤτΓΘPhpΆ®ΙΐΗΟ―Γœν÷°ΚσΫΪ≤ι’“Τδ÷–’φ’ΐΒΡΫ≈±ΨΈΡΦΰΟϊΉ÷Θ§≤ι’“ΒΡΖΫ Ϋ“≤ «≤ιΩ¥ΈΡΦΰ «Ζώ¥φ‘ΎΘ§’βΗω ±ΚρΫΪΖ÷άκ≥ωSCRIPT_FILENAMEΚΆPATH_INFOΖ÷±πΈΣ ΉνΚσΘ§“‘/scripts/80sec.jpgΉςΈΣ¥Υ¥Έ«κ«σ–η“Σ÷¥––ΒΡΫ≈±ΨΘ§ΙΞΜς’ΏΨΆΩ…“‘ Βœ÷»Οnginx“‘phpά¥ΫβΈω»ΈΚΈάύ–ΆΒΡΈΡΦΰΝΥΓΘ POCΘΚ ΖΟΈ “ΜΗωnginxά¥÷ß≥÷phpΒΡ’ΨΒψΘ§‘Ύ“ΜΗω»ΈΚΈΉ ‘¥ΒΡΈΡΦΰ»γrobots.txtΚσΟφΦ”…œ/80sec.phpΘ§’βΗω ±ΚρΡψΩ…“‘Ω¥ΒΫ»γœ¬ΒΡ«χ±πΘΚ ΖΟΈ http://www.80sec.com/robots.txt ΖΟΈ ΖΟΈ http://www.80sec.com/robots.txt/80sec.php Τδ÷–ΒΡContent-TypeΒΡ±δΜ·ΥΒΟςΝΥΚσΕΥΗΚ‘πΫβΈωΒΡ±δΜ·Θ§ΗΟ’ΨΒψΨΆΩ…Ρή¥φ‘Ύ¬©Ε¥ΓΘ ¬©Ε¥≥ß…ΧΘΚhttp://www.nginx.org ΫβΨωΖΫΑΗΘΚ Έ“Ο«“―Ψ≠≥Δ ‘ΝΣœΒΙΌΖΫΘ§ΒΪ «¥Υ«ΑΡψΩ…“‘Ά®Ιΐ“‘œ¬ΒΡΖΫ Ϋά¥Φθ…ΌΥπ ß Μρ’Ώ PS: Ου–Μlaruence¥σ≈Θ‘ΎΖ÷ΈωΙΐ≥Χ÷–ΗχΒΡΑο÷ζ (‘π»Έ±ύΦ≠ΘΚIT) |