Linux下shm设备的安全设定

时间:2016-01-03 00:52 来源:linux.it.net.cn 作者:IT

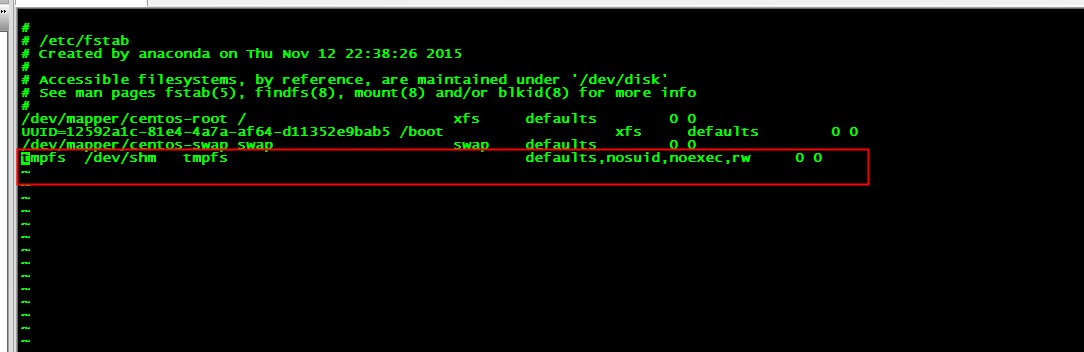

在Linux启动的时候系统会默认加载设备/dev/shm,该设备是系统的一个共享内存设备,加载该设备用的文件系统是tmpfs,该文件系统是一个内存文件系统,所以存储在tmpfs文件系统中的数据会完全驻留在内存中,这样就可以通过/dev/shm设备直接操控系统内存,无疑这是个很危险的因素,因此怎么保证/dev/shm的设备安全就很重要了。这里通过修改/etc/fstab文件修改/dev/shm的挂载属性来确保该设备的安全,参考截图:

在fstab文件中加入tmpfs /dev/shm tmpfs defaults.nosuid,noexec,rw 0 0

通过上述方式就可以限制/dev/shm设备中不会有任何带S位权限的程序了,同时也限制了/dev/shm的可执行权限,系统内存的安全使用也得到了提升。

(责任编辑:IT)

在Linux启动的时候系统会默认加载设备/dev/shm,该设备是系统的一个共享内存设备,加载该设备用的文件系统是tmpfs,该文件系统是一个内存文件系统,所以存储在tmpfs文件系统中的数据会完全驻留在内存中,这样就可以通过/dev/shm设备直接操控系统内存,无疑这是个很危险的因素,因此怎么保证/dev/shm的设备安全就很重要了。这里通过修改/etc/fstab文件修改/dev/shm的挂载属性来确保该设备的安全,参考截图:

在fstab文件中加入tmpfs /dev/shm tmpfs defaults.nosuid,noexec,rw 0 0 通过上述方式就可以限制/dev/shm设备中不会有任何带S位权限的程序了,同时也限制了/dev/shm的可执行权限,系统内存的安全使用也得到了提升。 (责任编辑:IT) |