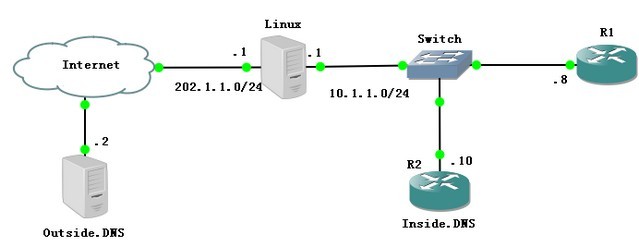

1.网络拓扑:

需求:内网所有去往公网DNS流量,都转发到内网的一台DNS服务器。

源需求贴:http://bbs.51cto.com/thread-939762-1.html

----用linux测试,这种方式也可以算是一种DNS欺骗技术

2.配置步骤:

A.linux网关配置:

①开启路由转发功能:

echo "1" > /proc/sys/net/ipv4/ip_forward

②配置PAT:

iptables -t nat -A POSTROUTING -o eth0 -s 10.1.1.0/24 -j MASQUERADE

③配置端口重定向:

iptables -t nat -A PREROUTING -p udp --dport 53 -j DNAT --to 10.1.1.10

B.R2配置:

①配置成DNS服务器:

ip dns server

②配置解析条目:

ip host www.baidu.com 10.1.1.1

C.R1配置:

指定DNS服务器为公网

ip name-server 202.1.1.2

3.测试:

A.R1能上公网:

R1#ping 202.1.1.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 202.1.1.2, timeout is 2 seconds:

!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 12/22/32 ms

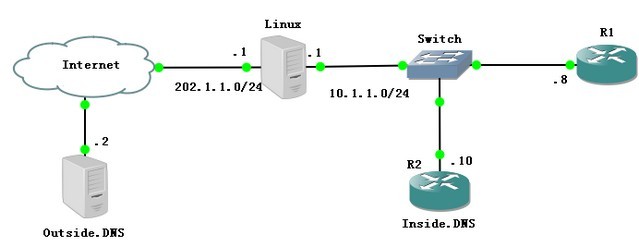

B.R1找公网服务器解析域名:

R1#ping www.baidu.com

Translating "www.baidu.com"...domain server (202.1.1.2) [OK]

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 12/20/32 ms

----www.baidu.com为R2上面设置的地址10.1.1.1,下面为抓包截图

本文出自 “httpyuntianjxxll.spac..” 博客,请务必保留此出处http://333234.blog.51cto.com/323234/947227

(责任编辑:IT) |