CentOS下web服务安装配置

时间:2014-09-14 11:09 来源:linux.it.net.cn 作者:it

本文主要是以 CentOS 6系列为操作系统,来安装配置web服务,并实现虚拟用户,https,和基本的用户认证等相关内容。

写在前面:

操作系统: CentOS 6.5

服务器的IP: 172.16.10.9

httpd的版本:httpd-2.2.15 系列

SElINUX状态:disabled

下面开始安装配置旅程:

一、web的安装配置

1、安装:yum install httpd mod_ssl -y

mod_ssl 是实现 https 协议时所依赖的包

2、配置文件的相关说明:

配置文件:

/etc/httpd/conf/httpd.conf

/etc/httpd/conf.d/*.conf

服务脚本:

/etc/rc.d/init.d/httpd

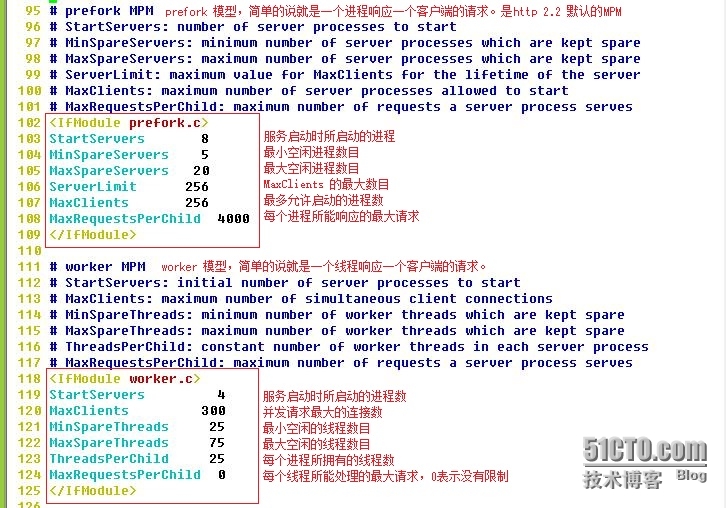

脚本配置文件:/etc/sysconfig/httpd,这里可以定义MPM的类型

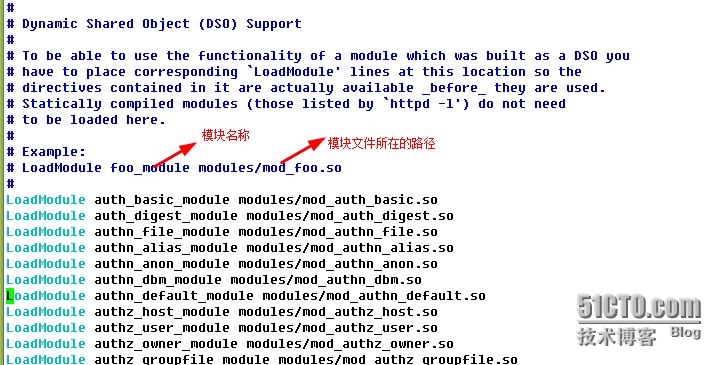

模块目录:

/usr/lib64/httpd/modules

/etc/httpd/modules

/etc/httpd/modules是/usr/lib64/httpd/modules的链接文件

主程序:

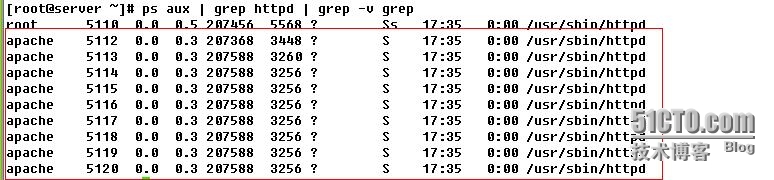

/usr/sbin/httpd: prefork 模式

/usr/sbin/httpd.event: event模式

/usr/sbin/httpd.worker: worker模式

日志文件:

/var/log/httpd/access_log: 访问日志

/var/log/httpd/error_log: 错误日志

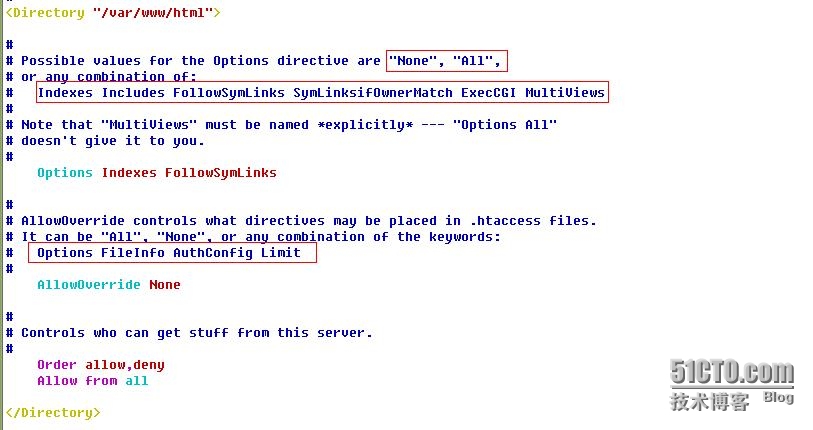

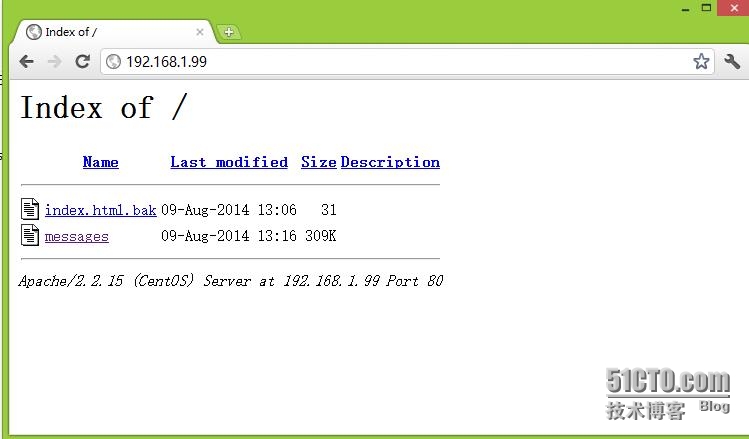

站点文档的根目录:

/var/www/html

-

%h: 客户端地址

-

%l: 远程登录名,通常为-

-

%u: 认证时输入用户名,没有认证时为-

-

%t: 服务器收到 用户请求时的时间

-

%>s: 响应状态码

-

%b: 响应报文的长度,单位是字节

-

%{HEADER_NAME}i: 记录指定首部对应的值

-

虚拟主机:使用不同访问路径

-

基于端口:通过不同的端口来提供不同的访问站点

-

基于IP:基于不同的 ip 地址来访问不同的站点

-

基于主机名:相同的 IP 地址通过不同的主机名来实现访问不同的站点

-

交换协议版本号

-

选择双方都支持的加密方式

-

客户端对服务器端实现身份验正

-

密钥交换

-

有效性检测:证书是否仍然在有效期内

-

CA的可信度检测

-

证书的完整性检测

-

持有者的身份检测

1

2

3

4

5

6

建立httpd服务器(基于编译的方式进行),要求:

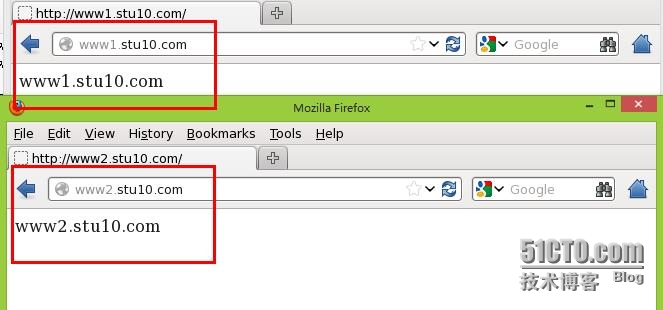

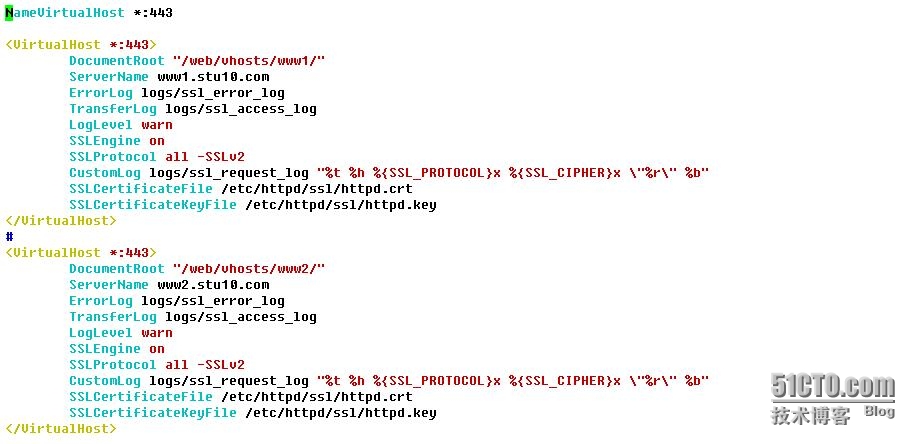

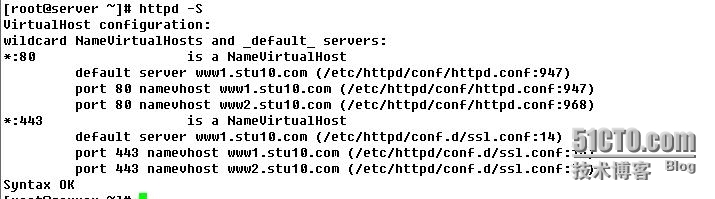

提供两个基于名称的虚拟主机:

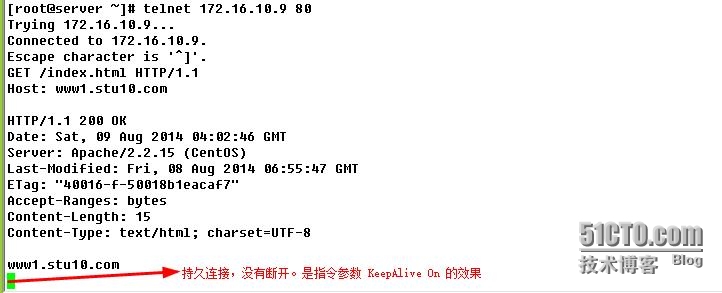

a www1.stu10.com,页面文件目录为/web/vhosts/www1;错误日志为/var/log/httpd/www1.err,访问日志为/var/log/httpd/www1.access;

(b)www2.stu10.com,页面文件目录为/web/vhosts/www2;错误日志为/var/log/httpd/www2.err,访问日志为/var/log/httpd/www2.access;

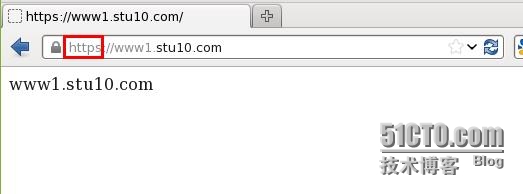

(c)为两个虚拟主机建立各自的主页文件index.html,内容分别为其对应的主机名;

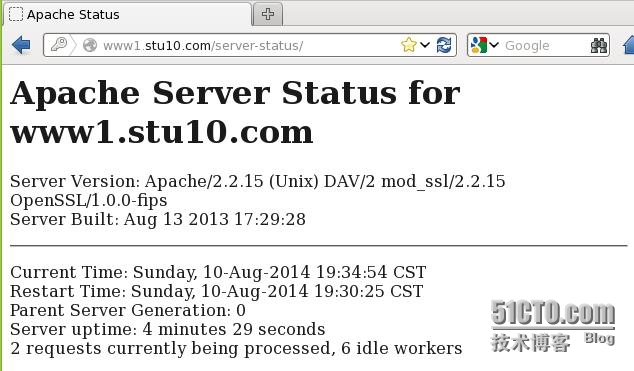

(d)通过www1.stu10.com/server-status输出httpd工作状态相关信息,且只允许提供帐号密码才能访问(status:status);

1

2

3

4

5

6

7

8

9

10

# 创建对应的站点目录并提供默认的页面

mkdir /web/vhosts/www1/ -p

mkdir /web/vhosts/www2/ -p

echo "<h1>welcom www1.guotig.com<h1>" > /web/vhosts/www1/index.html

echo "<h1>welcom www2.guotig.com<h1>" > /web/vhosts/www2/index.html

# 提供用户认证文件

htpasswd -cm /etc/httpd/conf/.htpasswd status

mkdir /web/hosts/www1/server-status

chowm apache.apache /web/hosts/www1/server-status

1

172.16.10.9 www1.stu10.com www2.stu10.com

1

2

3

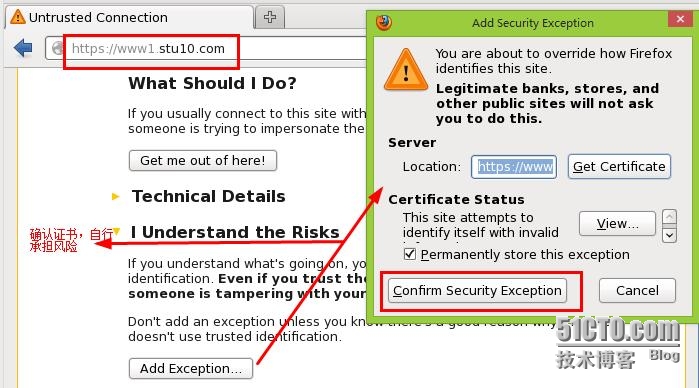

为上面的第2个虚拟主机提供https服务,使得用户可以通过https安全的访问此web站点;

(1)要求使用证书认证,证书中要求使用的国家(CN)、州(Henan)、城市(Zhengzhou)和组织(MageEdu)

(2)设置部门为Ops,主机名为web.magedu.com,邮件为web@magedu.com

1

2

3

4

5

6

mkdir /etc/httpd/ssl && cd /etc/httpd/ssl

(umask 077; openssl genrsa -out httpd.key 1024)

openssl req -new -key httpd.key -out httpd.csr

去服务端签署证书:

openssl ca -in httpd.csr -out /httpd.crt -days 300

签署后的证书存放到:/etc/httpd/ssl/httpd.crt

-

httpd: apache服务器程序

-

htpasswd: 为基于文件的basic认证创建和更新用户认证文件

-

apachectl: 脚本,httpd服务控制工具,可启动,关闭,重新加载配置文件。

-

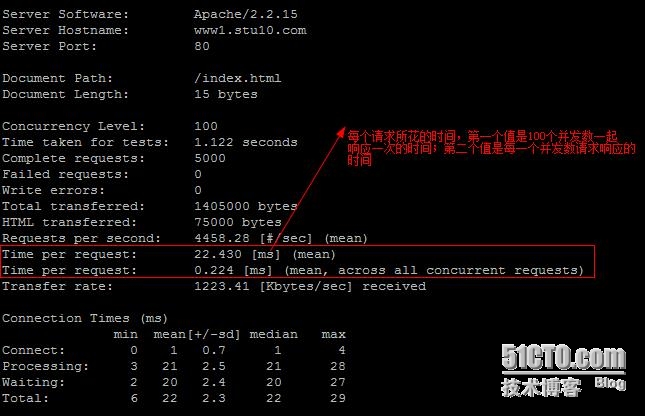

ab: (apache benchmark)httpd的基准性能测试工具;

-

apxs: httpd得以扩展使用第三方模块的工具;

-

htcacheclean: 磁盘缓存清理工具;

-

htdigest: 为digest认证创建和更新用户认证文件

-

httxt2dbm: 为rewrite map创建dbm格式的文件

-

rotatelogs: 日志滚动,不关闭httpd而切换其使用日志文件的工具

-

suexec: 当httpd进程需要以另外的用户的身份去访问某些资源时,可以以suexec作临时切换;

(责任编辑:IT)

本文主要是以 CentOS 6系列为操作系统,来安装配置web服务,并实现虚拟用户,https,和基本的用户认证等相关内容。 写在前面: 操作系统: CentOS 6.5 服务器的IP: 172.16.10.9 httpd的版本:httpd-2.2.15 系列 SElINUX状态:disabled 下面开始安装配置旅程: 一、web的安装配置 1、安装:yum install httpd mod_ssl -y mod_ssl 是实现 https 协议时所依赖的包 2、配置文件的相关说明: 配置文件: /etc/httpd/conf/httpd.conf /etc/httpd/conf.d/*.conf 服务脚本: /etc/rc.d/init.d/httpd 脚本配置文件:/etc/sysconfig/httpd,这里可以定义MPM的类型 模块目录: /usr/lib64/httpd/modules /etc/httpd/modules /etc/httpd/modules是/usr/lib64/httpd/modules的链接文件 主程序: /usr/sbin/httpd: prefork 模式 /usr/sbin/httpd.event: event模式 /usr/sbin/httpd.worker: worker模式 日志文件: /var/log/httpd/access_log: 访问日志 /var/log/httpd/error_log: 错误日志 站点文档的根目录: /var/www/html

|