CentOS下wireshark抓包验证telnet明文传输密码

时间:2014-02-22 01:42 来源:www.it.net.cn 作者:IT网

Host-A

IP:192.168.56.129 OS:RHEL5.9 32bit Service:telnet-server

Host-B

IP:192.168.56.128 OS:RHEL5.9 32bit Service:telnet-client

在HostA上查看网卡信息

1

2

3

4

5

6

7

8

9

10

# ifconfig eht0

eth0 Link encap:Ethernet HWaddr 00:0C:29:CC:30:9A

inet addr:192.168.56.129Bcast:192.168.56.255Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:fecc:309a/64Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500Metric:1

RX packets:4914errors:0dropped:0overruns:0frame:0

TX packets:3705errors:0dropped:0overruns:0carrier:0

collisions:0txqueuelen:1000

RX bytes:2419811(2.3MiB) TX bytes:276508(270.0KiB)

Interrupt:67Base address:0x2024

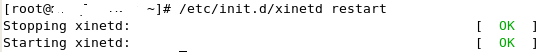

启动telnet服务

安装wireshark抓包工具

1

2

#yum install -y wireshark

#yum install -y wireshark-gnome //把命令行工具和gnome图形工具的包一起安装上

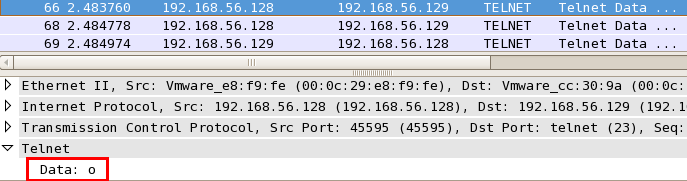

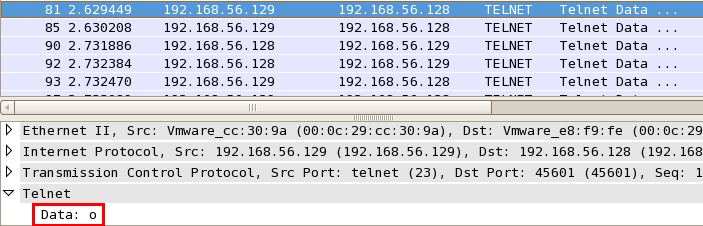

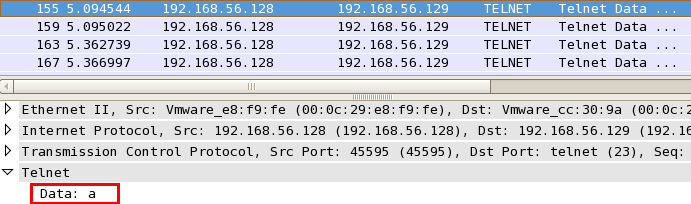

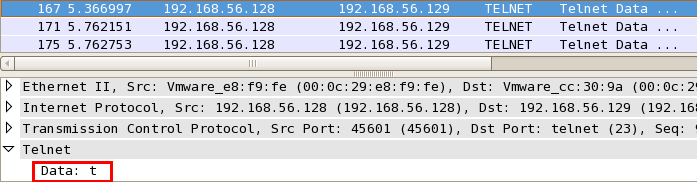

开启wireshark抓包,为了方便分析包信息,写了过滤规则tcp.port == 23 and ip.dst == 192.168.56.129

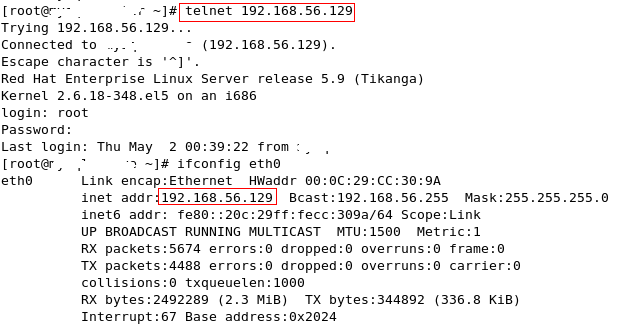

在192.168.56.128机器上以root用户telnet登录192.168.56.129,首先查看网卡信息

1

2

3

4

5

6

7

8

9

10

#ifconfig eth0

eth0 Link encap:Ethernet HWaddr 00:0C:29:E8:F9:FE

inet addr:192.168.56.128Bcast:192.168.56.255Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:fee8:f9fe/64Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500Metric:1

RX packets:3518errors:0dropped:0overruns:0frame:0

TX packets:4232errors:0dropped:0overruns:0carrier:0

collisions:0txqueuelen:1000

RX bytes:276736(270.2KiB) TX bytes:2356751(2.2MiB)

Interrupt:67Base address:0x2024

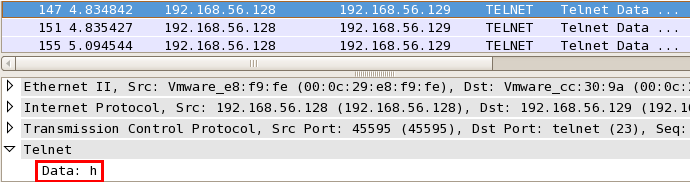

以root用户登录密码为redhat,成功登录!

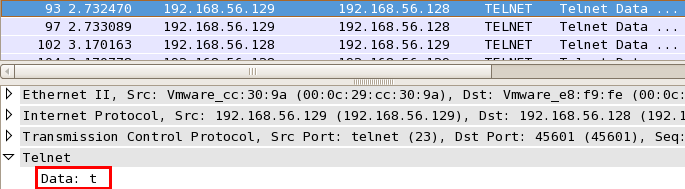

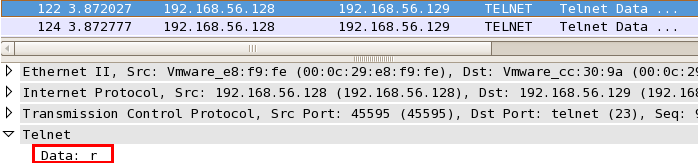

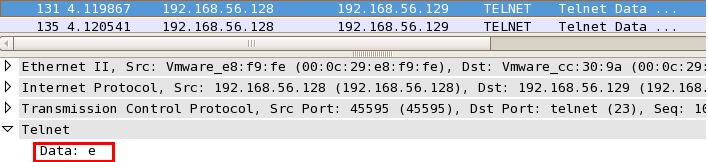

在192.168.56.129用wireshark抓包

可以清楚的看到用户名为root密码为redhat,所以说telnet是一个明文传输的协议极其不安全,建议使用ssh v2版本。

以上操作证明了telnet的明文传输密码,协议不经过任何加密措施,希望让大家有深刻的认识。除此还有ftp、rlogin、smtp、pop3同样的明文传输密码,但最危险的还是telnet因为一旦劫获的就直接是操作系统的用户名和密码。

(责任编辑:IT)

Host-A IP:192.168.56.129 OS:RHEL5.9 32bit Service:telnet-server Host-B IP:192.168.56.128 OS:RHEL5.9 32bit Service:telnet-client

在HostA上查看网卡信息

启动telnet服务

安装wireshark抓包工具

在192.168.56.128机器上以root用户telnet登录192.168.56.129,首先查看网卡信息

以root用户登录密码为redhat,成功登录!

在192.168.56.129用wireshark抓包

可以清楚的看到用户名为root密码为redhat,所以说telnet是一个明文传输的协议极其不安全,建议使用ssh v2版本。 以上操作证明了telnet的明文传输密码,协议不经过任何加密措施,希望让大家有深刻的认识。除此还有ftp、rlogin、smtp、pop3同样的明文传输密码,但最危险的还是telnet因为一旦劫获的就直接是操作系统的用户名和密码。 (责任编辑:IT) |