|

近期ARP病毒肆虐,几乎骚扰了所有的局域网,所到之处,网络故障频繁,网速突然变慢,而且网络连接时断时续,轻则影响正常的工作秩序,重则可导致整个局域网络瘫痪,甚至造成无法弥补的损失。因而,如何采取行之有效的措施防范ARP病毒,已成为近期网络安全工作的重中之重。 这里笔者以某公务大厦的局域网改造情况为例进行分析,介绍如何采用VLAN技术对局域网进行优化改造,从而有效防范ARP病毒的攻击。 网络现状 该公务大厦局域网络具体现状为:公务大厦共分9层,大厦宽带网络通过100M光纤上联到网通公司招商局模块为S6502交换机。在公务大厦一楼中心机房通过光电收发器将光信号转换成电信号后,通过百光网线上联至H3C的防火墙外网口。防火墙内网口经过一台楼宇交换机转接至各楼层交换机,每楼层各有一台清华比威的楼宇交换机作为相应楼层办公室的宽带接入使用。防火墙外网口配置网通公司分配的专线IP地址,内网口配置私网IP地址,防火墙作为NAT设备使用,配置两个外网口和四个内网口。实际网络环境中使用了一个外网口(WAN0)和一个内网口(LAN0),所有的楼宇交换机均在一个VLAN内,公务大厦各办公室的终端计算机配置防火墙内网口的私网IP地址进行互联网的访问。

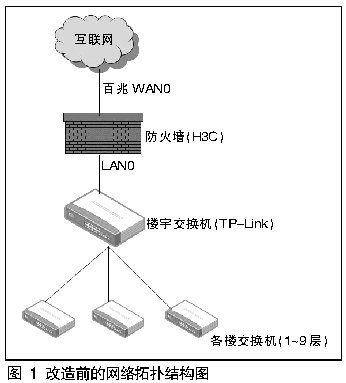

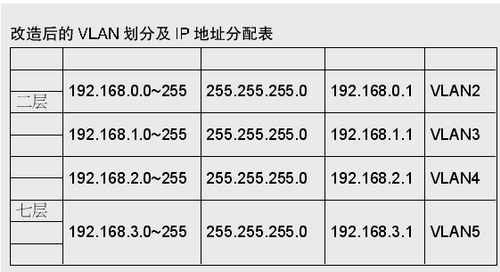

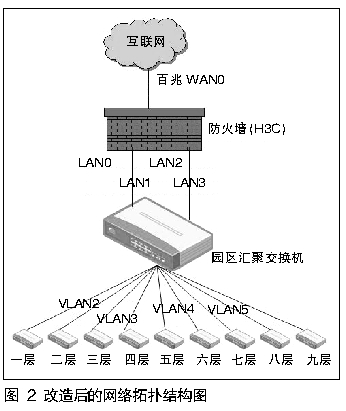

目前接入的终端机数量接近300台,由于各楼层的楼宇交换机与防火墙的内网口均在同一VLAN内,内网IP只有一个网段,造成同一VLAN内的节点数量较多,存在大量的广播报文,一方面导致用户网速减慢,另一方面由于部分终端机感染ARP病毒,迅速导致整个网络大面积爆发ARP病毒,造成整个局域网的不稳定。改造前的网络拓扑结构如图1所示。 ARP病毒作怪 近期,该公务大厦宽带网络连续出现网络频繁中断,装有360安全卫士并开启局域网攻击拦截功能的终端计算机会突然出现一个 “拦截提示”对话框——“360已拦截一次ARP攻击”,然后就掉线。重新启动操作系统可以暂时恢复,过一小会儿又出现“360已拦截一次ARP攻击”,然后又掉线,需要不断重新启动操作系统,而查杀令人讨厌的电脑木马和病毒均为0。没有安装360安全士或者没有开启局域网攻击拦截功能的终端计算机则会突然网络中断。开始是几台电脑出现上述情况,后来出现这种症状的电脑越来越多,直至整个局域网几乎完全瘫痪。尽管网络管理员根据预先统计的终端IP和与其绑定的MAC地址能查到发病的终端计算机,并及时对发病终端进行处理,但是,由于终端太多,而且都在同一个VLAN内,一旦有一台终端感染ARP病毒,就会迅速波及到整个网络,给彻底清除ARP带来非常大的困难。 升级改造网络 为彻底解决这一问题,网络管理员决定对网络进行升级改造。由于该公务大厦楼层多且终端多,网络布线复杂,网管认为应该在保证安全性、保密性的基础上,尽量减少网络物理上的改动。经过分析研究,确定启用H3C防火墙的LAN0~LAN3内网口,在防火墙下联处增加一台园区汇聚交换机,做好VLAN划分,分别由不同的VLAN与防火墙的内网口相连,各内网口配置不同的IP地址段,保证每个楼层独立分配一个单独的IP地址段;园区汇聚交换机至各楼层的楼宇交换机的互联端口启用VLAN划分(即采用VLAN技术将各楼层之间的终端机进行分离),保证各楼层之间的VLAN相对独立,减少ARP病毒带来的连锁反应,避免网络风暴的发生。

具体改造方案 根据现有网络的布局和各楼层之间终端分布数量情况,网络管理员制定出一个基于楼层进行IP地址划分的具体方案,把IP地址段配置在H3C防火墙的内网口上(一个端口可以配置多个IP地址段),同时在H3C防火墙上定义NAT转换策略,保证内网IP的及时转换,保证各楼层之间的终端对应的IP地址段相对独立,不会出现相互影响的情况。改造后的网络拓扑结构如图2所示。

经改造后,有效地制止了ARP病毒的大规模爆发,偶尔有某些电脑感染了ARP病毒,也能很快找到中毒电脑,及时阻断。本文主要以该公务大厦的优化改造方案为例进行剖析,介绍如何采用VLAN技术实现各楼层之间的相对隔离,从而减少ARP广播风暴的发生,轻松应对ARP病毒的攻击,增强网络的稳定性,提高网络运行效率。 链接: 揭开黑金ARP病毒面纱 黑金ARP病毒欺骗攻击目的和以往的单纯ARP欺骗病毒完全不同,明显表露出其木马化的本质。以黑金ARP病毒Backdoor.Win32.ARP.g为例,该病毒的特别之处就是在原有ARP欺骗基础上,捆绑正常的网络分析软件WinPcap,试图欺骗传统杀毒软件,利用WinPcap提供的网络分析功能,劫持网络内所有HTTP通信,并且强行在HTTP数据包中插入带有病毒程序的网页链接,使得局域网内任意一个用户在访问正常网页时,都会自动下载木马病毒。也就是说,只要局域网内有一台计算机感染了该木马,局域网内所有的计算机就都有可能感染上木马病毒。可见,黑金ARP对局域网危害极大,正可谓是一机中毒,全网“遇难”。理论上如果网内只有一台计算机中了黑金ARP,那么局域网虽受ARP欺骗影响,但仍尚可维持通信。但是实际上前述的假设在现实中是不成立的,因为只要有一台计算机中毒,局域网内很快就会发展为多台计算机中毒,而多台计算机同时发起ARP欺骗的直接后果就是网络内计算机互相欺骗,局域网全网通信瘫痪。 清除黑金ARP病毒,首先要做的就是要彻底清除其毒源。换句话说,如果将病毒源连根拔起清除彻底,局域网自然而然就会恢复正常。如果机器中了黑金ARP病毒,利用一般的杀毒软件解决此问题,基本上收效甚微,扫描整个系统估计也没有一个病毒报告出来。那到底该如何对付黑金ARP病毒呢?

其实事情是很简单的,所有的黑金ARP病毒都必然具备的一个行为特点就是乱发ARP欺骗数据包,因此采用行为分析技术的主动防御软件对其会有很好的清除能力。主动防御软件根据行为分析一旦发现有程序试图乱发ARP欺骗数据包,立即将其查杀。 |