|

����PHPԽ��Խ���У�Linux VPS/��������ʹ��ҲԽ��Խ�࣬Linux�İ�ȫ����Ҳ��Ҫ�ս���ǿ������㰲װ��DenyHosts�����ù��ʼ����ѣ���ÿ����ܻ��ܵ�����DenyHosts Report��ǰ���ƽ�SSH�����IP����/etc/hosts.deny�� Linux SSH��¼�����֣� 1��ʹ��������֤��¼ ͨ��VPS���������ͨ����ֱ���ṩIP��root���룬ʹ�����ַ�ʽ����ͨ�����뷽ʽ��¼��������벻��ǿ׳������û�а�װDenyHosts֮��ķ�ֹSSH�����ƽ����������ôϵͳ��ȫ�����ںܴ�������� 2��ʹ����Կ��֤��¼ ������Կ�İ�ȫ��֤����Ϊ�û��Լ�����һ����Կ�����ѹ��е���Կ������Ҫ���ʵķ������ϡ�����Ҫ���ӵ�SSH��������ʱ���ͻ��������ͻ��������������������ʹ�ÿͻ��˵���Կ���а�ȫ��֤���������յ�����֮�����ڸ��û��ĸ�Ŀ¼��Ѱ�ҹ�����Կ��Ȼ������ͷ������Ĺ�����Կ���бȽϡ����������Կһ�£����������ù��е���Կ����“��ѯ”�������������ͻ���������putty,xshell�ȣ����ͻ����յ���ѯ֮�Ϳ����ñ��ص�˽����Կ�����ٰ������������������ַ�ʽ���൱��ȫ�ġ� һ��������Կ��Ϊputtygen���ɵ���Կ��������ܻ���֣�“Server refused our key”�����ʹ��XShell������Կ������Զ��Linux VPS/������������Կ�� 1����LinuxԶ�̷�����������Կ��

��¼Զ��Linux VPS/��������ִ�У�

root@vpser:~# ssh-keygen -t rsa //�������������

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa): //ֱ�ӻس�

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase): //������Կ����

Enter same passphrase again: //�ظ���Կ����

Your identification has been saved in /root/.ssh/id_rsa. //��ʾ��Կ��˽Կ�Ѿ������/root/.ssh/Ŀ¼��

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

15:23:a1:41:90:10:05:29:4c:d6:c0:11:61:13:23:dd root@vpser.net

The key's randomart image is:

+--[ RSA 2048]----+

|=&@Bo+o o.o |

|=o=.E o . o |

| . . . |

| . |

| S |

| |

| |

| |

| |

+-----------------+

root@vpser:~#

��/root/.ssh/�����id_rsa��id_rsd.pub���Ʊ��档

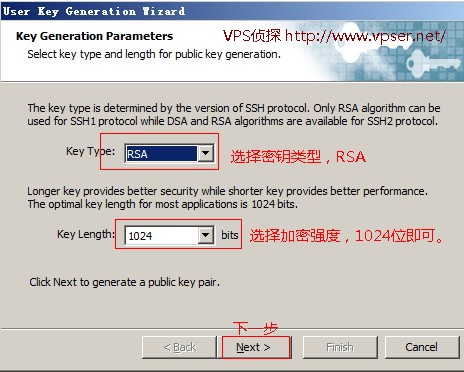

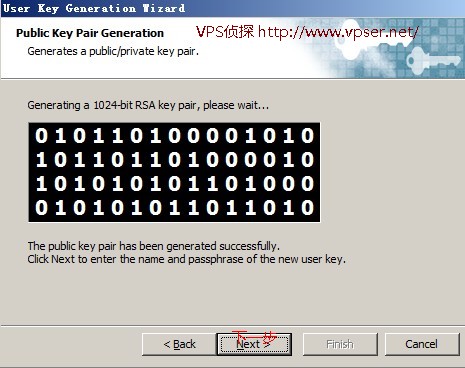

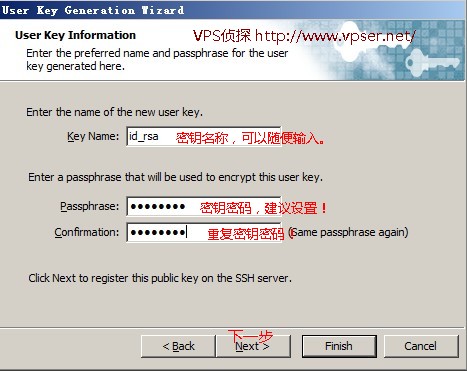

2��ʹ��XShell������ԿXshell��һ��Windows���湦��ǿ���SSH�ͻ��ˣ��ܹ������ౣ��N��Ự��֧��Tab��֧�ֶ���Կ�����ȵȣ������Ƚ϶��VPS/������ʹ��XShell���DZȽϷ���ģ��Ƽ�ʹ�á� ����XShell����װ������XShell������˵���Tool ->User Key Generation Wizard������������ʾ��

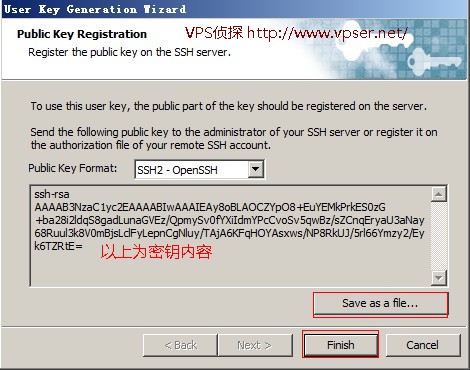

���Save as file����Կ����Ϊid_rsa.pub�� ��������Կ���ӵ�Զ��Linux������1����winscp����id_rsa.pub�ļ��ϴ���/root/.ssh/���棨���û������Ŀ¼������������Ϊ��authorized_keys���������Linux�����������ɵ���Կֱ��ִ�У�mv /root/.ssh/id_rsa.pub /root/.ssh/authorized_keys������ִ�У�chmod 600 /root/.ssh/authorized_keys ��Ȩ�ޡ�

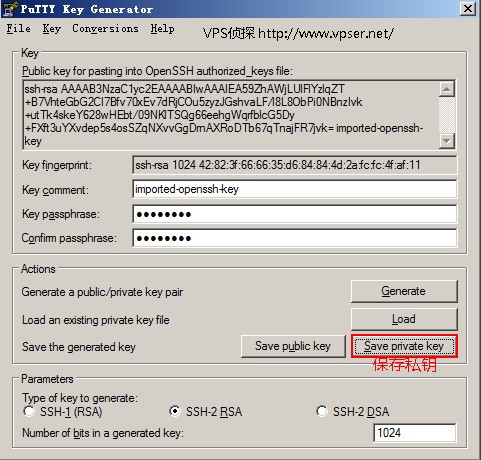

2����/etc/ssh/sshd_config �ļ�����RSAAuthentication �� PubkeyAuthentication �����ֵ���ij�yes �����档 3������sshd����Debian/Ubuntuִ��/etc/init.d/ssh restart ��CentOSִ�У�/etc/init.d/sshd restart�� �����ͻ��˲���ʹ����Կ��¼1��ʹ��putty��¼puttyʹ�õ�˽Կ�ļ���Linux��������XShell��˽Կ��ʽ��ͬ�����ʹ��putty�Ļ�����Ҫ��Linux���������ɵ�id_rsa�ļ����صı��ء�����puttyѹ���������puttygen.exe��ѡ��Conversions->Import keyѡ��˽Կ�ļ�id_rsa��������Կ�ļ������룬��������½��棺

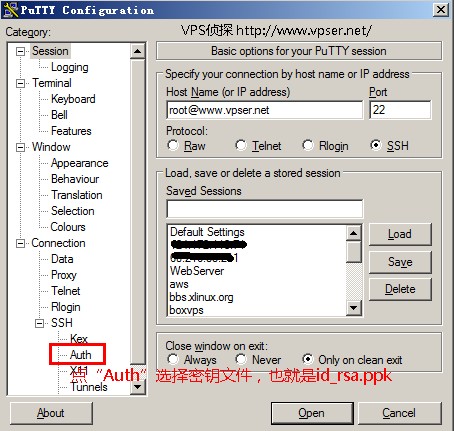

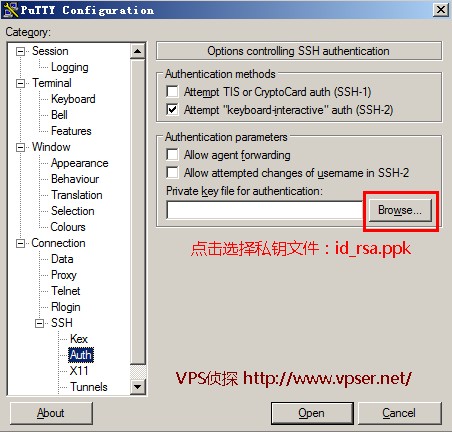

���“Save Private Key”����˽Կ����Ϊid_rsa.ppk ����putty����Host Name��д��root@��������ip

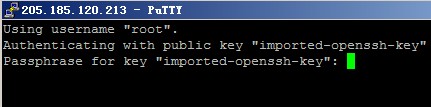

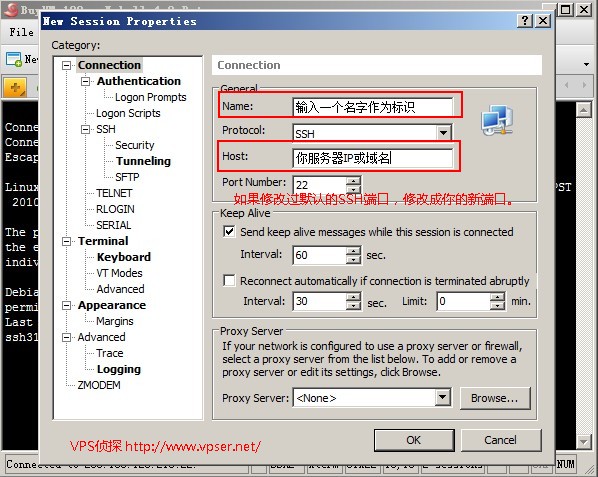

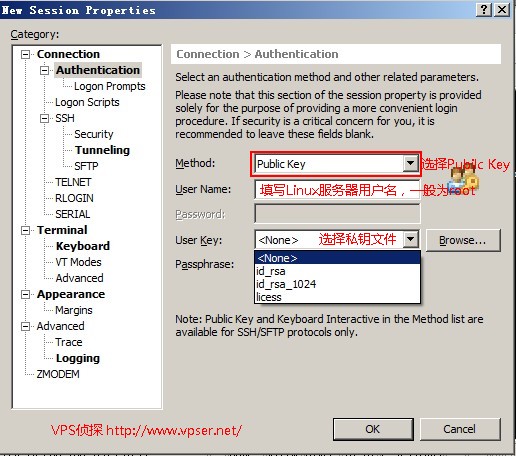

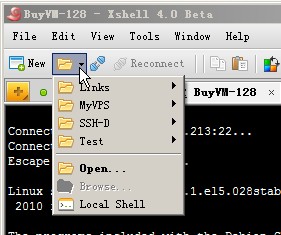

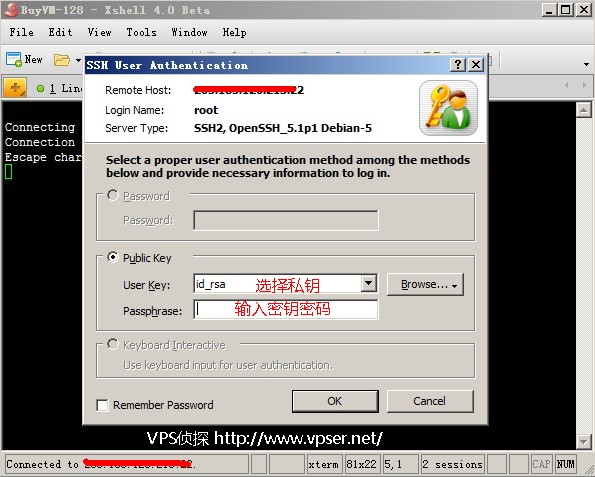

�����������Կ���룬���֣�Passphrase for key "imported-openssh-key"ʱ������Կ���롣 �������û����ͻ��¼�ɹ��������û���ʾ���� 2��XShell��¼����XShell��ѡ��˵�File->New����������ʾ��д��

�����õ�Session

�������û����ͻ��¼�ɹ��������û���ʾ���� 3��Linux�ͻ��˵�¼������Linux�ͻ���ִ�У�chmod 600 /root/id_rsa ��ִ�У�ssh root@www.vpser.net -i /root/id_rsa /root/id_rsaΪ˽Կ�ļ�����һ�����ӿ��ܻ���ʾȷ�ϣ�����yes���ɣ��ٰ���ʾ������Կ���룬û������ͻ�����û���ʾ���� �ġ���Զ��Linux������sshd��������1����/etc/ssh/sshd_config �ļ���PasswordAuthentication yes �ij� PasswordAuthentication no 2������sshd����Debian/Ubuntuִ��/etc/init.d/ssh restart ��CentOSִ�У�/etc/init.d/sshd restart�� ok��������ɡ�

������һ��һ��Ҫ�����Putty˽Կ�ļ�id_rsa.ppk��Linux����������������id_rsa˽Կ�ļ��� |