[DDoS攻击] Linux下防止ddos攻击 日期:2016-02-26 00:52:23 点击:186 好评:0

[DDoS攻击] Linux下防止ddos攻击 日期:2016-02-26 00:52:23 点击:186 好评:0

前言 虚拟主机服务商在运营过程中可能会受到黑客攻击,常见的攻击方式有SYN,DDOS等。通过更换IP,查找被攻击的站点可能避开攻击,但是中断服务的时间比较长。比较彻底的解决方法是添置硬件防火墙。不过,硬件防火墙价格比较昂贵。可以考虑利用Linux 系统本...

[DDoS攻击] Linux CentOS 如何防止CC攻击和DDOS攻击 日期:2016-02-23 16:54:59 点击:164 好评:0

[DDoS攻击] Linux CentOS 如何防止CC攻击和DDOS攻击 日期:2016-02-23 16:54:59 点击:164 好评:0

一、查看系统当前连接情况 使用netstat命令,查看VPS当前链接确认是否受到攻击: netstat -ntu | awk {print $5} | cut -d: -f1 | sort | uniq -c | sort -n IP前面的数字,即为连接数,如果说正常网站,几十到一百都属于正常连接,但出现几百,或上千的就可...

[DDoS攻击] windows 服务器 Apache 防止Ddos攻击的 日期:2016-02-02 18:26:05 点击:171 好评:0

[DDoS攻击] windows 服务器 Apache 防止Ddos攻击的 日期:2016-02-02 18:26:05 点击:171 好评:0

为Windows下的Apache服务器添加防DDoS模块 为了防HTTP DoS或DDos攻击,我们可能会对服务器添加很多种防护产品,可能会购买专业的DDoS硬件防火墙,当然,目前并没有一种很成熟的技术能完全封锁住DDoS攻击。但如果对于小型网站服务器来说,Apache的evasive模块...

[DDoS攻击] DDoS deflate - Linux下防御/减轻DDOS攻击 日期:2016-02-02 18:25:31 点击:105 好评:0

[DDoS攻击] DDoS deflate - Linux下防御/减轻DDOS攻击 日期:2016-02-02 18:25:31 点击:105 好评:0

互联网如同现实社会一样充满钩心斗角,网站被DDOS也成为站长最头疼的事。在没有硬防的情况下,寻找软件代替是最直接的方法,比如用iptables,但是iptables不能在自动屏蔽,只能手动屏蔽。今天要说的就是一款能够自动屏蔽DDOS攻击者IP的软件:DDoS deflate。 D...

[DDoS攻击] Linux云服务器iptables限制tcp连接和频率 日期:2016-01-02 23:26:55 点击:112 好评:0

[DDoS攻击] Linux云服务器iptables限制tcp连接和频率 日期:2016-01-02 23:26:55 点击:112 好评:0

cc攻击一到就有点兵临城下的感觉,正确的设置防护规则可以做到临危不乱,这里给出一个iptables对ip进行连接频率和并发限制,限制单ip连接和频率的设置规则的介绍 #单个IP在60秒内只允许新建20个连接,这里假设web端口就是80, iptables -IINPUT -i eth1 -p tcp...

[DDoS攻击] Linux云服务器tengine结合lua防御cc攻击案例 日期:2016-01-02 23:25:29 点击:105 好评:0

[DDoS攻击] Linux云服务器tengine结合lua防御cc攻击案例 日期:2016-01-02 23:25:29 点击:105 好评:0

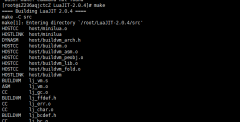

Web站点运行的过程中非常难免的会遭遇各种各样的攻击,不管是有意的攻击(竞争对手的恶意攻击),还是无意的攻击(黑客新手的练习)都是防不胜防的,这里给出一个tengine结合lua防御cc攻击的案例 一、下载和安装tengine与luajit tengine下载地址http://tengi...

[DDoS攻击] 简单免费抵御DDOS攻击?使用DDOS deflate 日期:2015-12-08 18:19:26 点击:85 好评:0

[DDoS攻击] 简单免费抵御DDOS攻击?使用DDOS deflate 日期:2015-12-08 18:19:26 点击:85 好评:0

怎么简单免费抵御DDOS攻击?使用DDOS deflate 我们在使用的VPS主机中,因为是按照流量消费的,在耗尽我们的流量,遭遇大量的DDOS攻击之后,也束手无策,那么怎么简单免费抵御DDOS攻击? 在遇到这些问题的时候,我们是否能在VPS设置中进行处理呢?哪怕是一点...

[DDoS攻击] Linux防御DDoS攻击的脚本:DDoS deflate安装和配置方法 日期:2015-09-20 23:53:50 点击:183 好评:2

[DDoS攻击] Linux防御DDoS攻击的脚本:DDoS deflate安装和配置方法 日期:2015-09-20 23:53:50 点击:183 好评:2

DDoS deflate是一款免费的用来防御和减轻DDoS攻击的脚本。它通过netstat监测跟踪创建大量网络连接的IP地址,在检测到某个结点超过预设的限 制时,该程序会通过APF或IPTABLES禁止或阻挡这些IP. DDoS deflate官方网站:http://deflate.medialayer.com/ 如何确...

[DDoS攻击] Linux系统用netstat命令查看DDOS攻击 日期:2015-09-20 23:47:22 点击:194 好评:2

[DDoS攻击] Linux系统用netstat命令查看DDOS攻击 日期:2015-09-20 23:47:22 点击:194 好评:2

一些例子和解释 netstat -na显示所有连接到服务器的活跃的网络连接netstat -an | grep :80 | sort只显示连接到80段口的活跃的网络连接,80是http端口,这对于web服务器非常有用,并且对结果排序.对于你从许多的连接中找出单个发动洪水攻击IP非常有用netstat -n...

[DDoS攻击] Linux被DDOS&CC攻击解决实例 日期:2015-09-04 22:55:23 点击:166 好评:0

[DDoS攻击] Linux被DDOS&CC攻击解决实例 日期:2015-09-04 22:55:23 点击:166 好评:0

0x00 背景 -------------------------------------------------------------------------------- 这两天一个客户反映自己的网站经常出现mysql 1040错误,他的在线用户才不到一千,mysql配置也没问题,vps用的时linode160+刀一个月的。 没理由出现这种情况,于...

DDOSIM是一款可用于实验环境的分布式拒绝服务攻击(DDOS)模拟器,其可以对服务器对于DD...

端口与漏洞发现及扫描也是对企业进行风险评估和管理的必要手段。俗话说得好:千里之堤...

一、查看系统当前连接情况 使用netstat命令,查看VPS当前链接确认是否受到攻击: nets...

一些例子和解释 netstat -na显示所有连接到服务器的活跃的网络连接netstat -an | grep...

0x00 背景 ----------------------------------------------------------------------...